Blockchain

El blockchain, término también conocido por su traducción al español como cadena de bloques, se ha convertido en un tema en boga en el discurso público. Pero ¿qué esconde esta tecnología que se conoce sobre todo por su aplicación en las criptomonedas, pero cuyas posibilidades de aplicación van más allá del bitcoin y otras tecnologías similares?

La cadena de bloques se utiliza para la verificación de las transacciones de datos y su uso comprende todos aquellos procesos en los que hay que proteger, acreditar o distribuir datos. Además, las aplicaciones basadas en el blockchain no requieren instituciones intermediarias. Es así como, al menos en teoría, las transacciones de pagos, los movimientos de los mercados de capital, los contratos, las certificaciones, los derechos de autor, las patentes y los registros (entre otros) se pueden gestionar sin la intervención de bancos, notarios, administradores u otras instituciones estatales.

Además, no es solo el sector bancario en el que se concentra un interés creciente por el blockchain: también en el inmobiliario, el sanitario y de los seguros se contemplan ya los beneficios de la cadena de bloques. Asimismo, quienes apuestan por esta tecnología encuentran un gran potencial de aplicación en la jurisprudencia, la industria energética y las administraciones públicas.

A continuación se explica qué es el blockchain, su funcionamiento y los motivos que hacen que esta tecnología pueda aumentar en un futuro la rentabilidad, flexibilidad y rapidez de procesos como el intercambio de valores en Internet.

¿Qué es el blockchain?

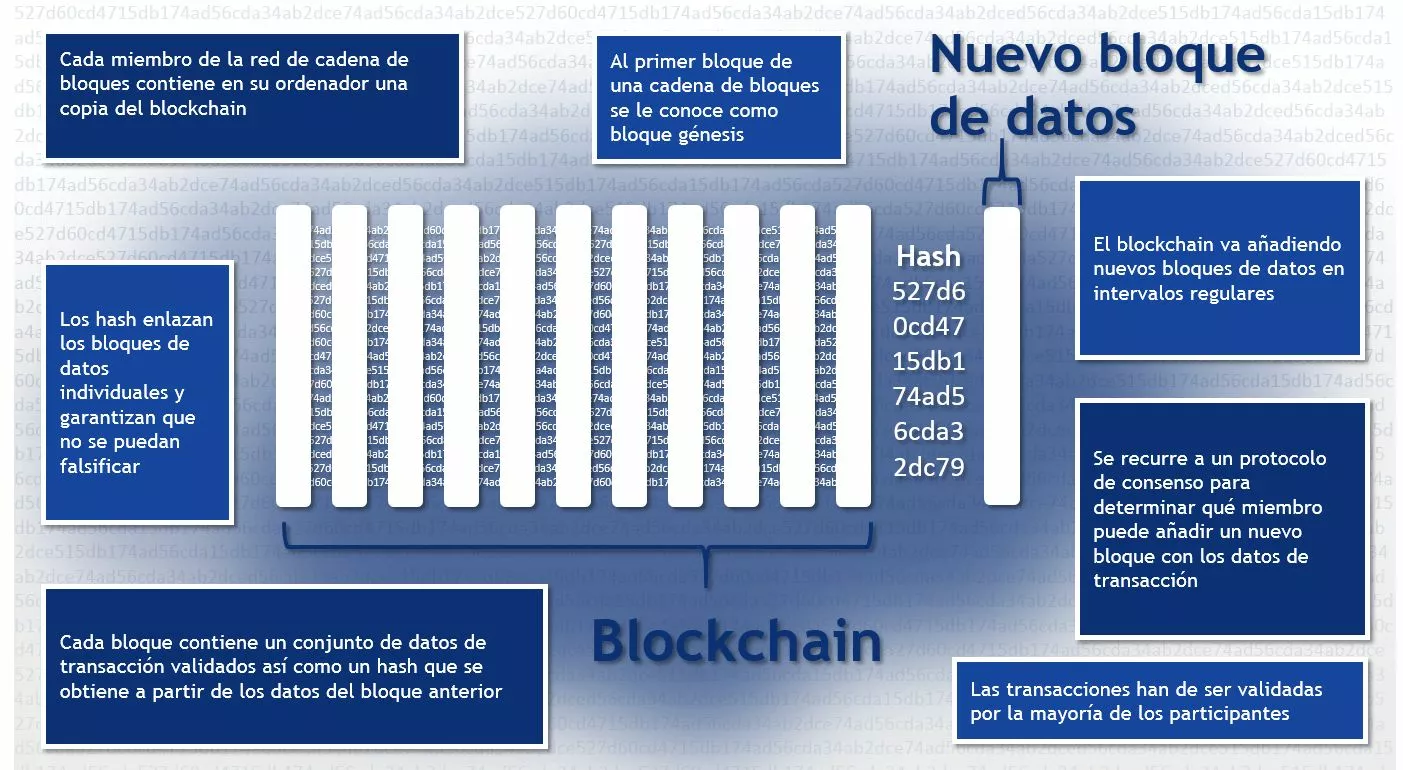

El blockchain es una estructura de datos descentralizada que se basa en una concatenación de bloques de datos ampliable en todo momento. Los bloques a su vez registran las transacciones en orden cronológico e irreversible.

Se puede pensar que los bloques de información de un blockchain son como los eslabones de una cadena que se entrelazan permanentemente. Esta concatenación tiene lugar gracias a procesos criptográficos, los cuales garantizan que se puedan añadir nuevos bloques sin que por ello los anteriores sean sustituidos o modificados. Es por eso que con el paso del tiempo el blockchain será cada vez más largo, resultando imposible modificar la información almacenada.

Uno de los principales campos de aplicación de la tecnología de blockchain es el de la documentación de transacciones, como se puede ver en el siguiente ejemplo:

Ana se acaba de comprar un sombrero, por lo que decide poner en venta su antigua gorra en una página web de artículos de segunda mano. Hugo se topa en Internet con la oferta de Ana y decide adquirir la gorra. Ambos acuerdan el precio: 10 euros. No obstante, el intercambio presenta un problema para los protagonistas de esta historia. Por un lado, Ana solo mandará la gorra a Hugo cuando reciba el dinero, y, por otro, Hugo tiene sus dudas y se muestra escéptico a realizar el pago por anticipado. ¿Y si Ana se arrepiente y al final no la envía? Es posible que necesiten un mediador.

Como solución, Ana y Hugo podrían utilizar un procedimiento estándar, este es, el de recurrir a un proveedor de servicios de pago, que realiza la transacción para ambas partes de forma transparente y segura, documentando el evento, aunque a cambio exige una serie de tasas.

Sin embargo, el blockchain ofrece una alternativa al uso de mediadores externos, pues las transacciones en redes de blockchain no son verificadas por terceros. Este proceso se realiza a través de un sistema de contabilidad infalsificable y gestionado conjuntamente por los participantes, conocido también como distributed ledger.

En la actualidad existen aplicaciones como el bitcoin o Ethereum que se basan en la tecnología de blockchain y que podrían ayudar a Ana y Hugo en la operación de compraventa, aunque para usarlas ambos han de entrar en la comunidad. Por norma general, basta con descargar el software cliente e instalarlo de forma local en el ordenador. A partir de entonces, tanto el ordenador de Ana como el de Hugo se convierten en nodos de una red de blockchain.

Historia del blockchain

Hasta el desarrollo del blockchain, las transacciones en Internet se basaban en la confianza en los intermediadores. Si un cliente quería solicitar mercancías a un comerciante online, ambas partes debían confiar en un tercero, por ejemplo, un proveedor de pago o un banco. Requisito previo era la certeza de que se ejecutara la transacción de la forma deseada.

La problemática surge en el momento en el que el intermediario, que en esta estructura posee una posición central, abusa de ella, velando por sus propios intereses e intentando controlar las transacciones. Un ejemplo de tal tipo de influencia se produjo en 2010 cuando el portal de pago Paypal cerró la cuenta de la plataforma WikiLeaks.

Para disponer de un Internet democrático, la comunidad criptográfica trabaja desde hace años en aplicaciones de red con el principio peer to peer (P2P por sus siglas en inglés), también conocida como red de pares, que permite que las transacciones tengan lugar sin una instancia intermediaria. Destaca, entre otros, el protocolo colaborativo BitTorrent para el intercambio de archivos, que no requiere un servidor central y permite el intercambio de datos a nivel mundial de forma anónima.

No obstante, la falta de confianza entre los usuarios anónimos suponía un inconveniente en el intercambio de datos en Internet. Para evitarlo, el informático y ex profesor de derecho Nick Szabo propuso en 1997 la tecnología de blockchain como solución. Según su opinión, los contratos se basaban tanto en la confianza mutua de las partes como en un marco legal reconocido por ambas. El problema surgía cuando se hacía una lectura diferente de determinados párrafos o una de las partes era acusada por incumplimiento de contrato. De ahí que los contratos que se realizaran en un futuro debían basarse en software. Estos “contratos inteligentes” podían determinar mediante un algoritmo si las dos partes podían cumplir con sus deberes contractuales o si había un incumplimiento de la normas.

Un hacker por entonces desconocido, Satoshi Nakamoto, recogió este enfoque: combinó las tecnologías ya existentes, como P2P, hashing y encriptación, y presentó un procedimiento criptográfico que concatenaba los conjuntos de datos de forma inmutable y sin posibilidad de ser falsificados. También la primera aplicación de la tecnología blockchain, la moneda peer to peer Bitcoin, fue invento suyo. A la criptomoneda le siguieron otras aplicaciones como Ethereum, Ripple, TradeBlock y Dash.

¿Cuál es la mecánica del blockchain?

La tecnología del blockchain se basa en el concepto de tecnología de libro de contabilidad distribuido (DLT), cuyo fundamento técnico es una red de ordenadores que sigue el principio de red entre pares. Las soluciones para la creación y la validación de consensos recurren a métodos criptográficos o a la teoría del juego.

Tecnología de registro distribuido

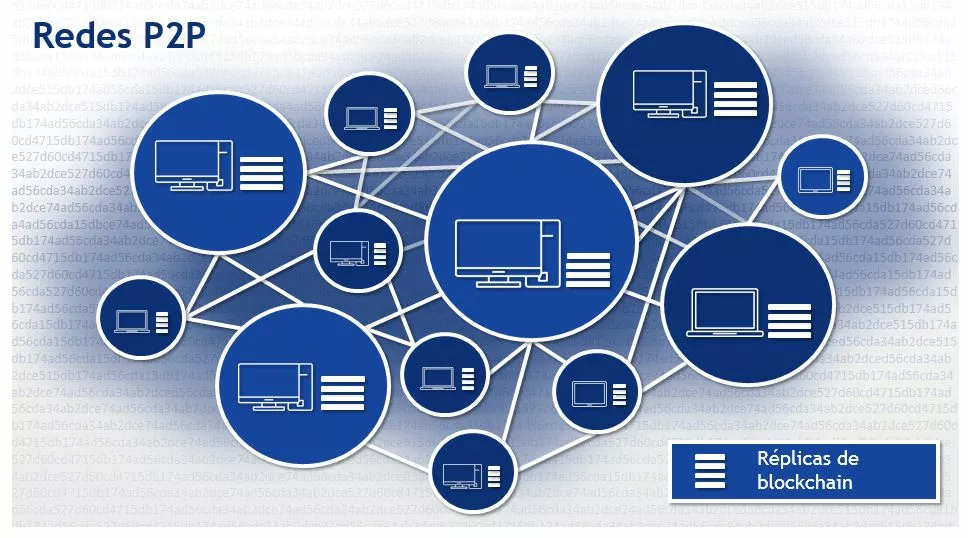

La TLD o tecnología de registro distribuido, también denominado libro de contabilidad distribuido, se trata de un registro público y descentralizado. El contenido de este libro de contabilidad suele constar de una concatenación de datos de transacción que, por ejemplo, carga movimientos de cuenta. Una red de ordenadores admite de forma conjunta los datos y cada nodo de la red dispone de una copia o réplica de este conjunto de datos.

Volvamos al ejemplo:

Cuando, con ayuda de una aplicación de blockchain, Hugo transfiere a Ana el pago por la gorra, la transacción se almacena en un libro de contabilidad distribuido. A partir de ese momento, todos los miembros de la aplicación pueden rastrearlo.

En las redes de blockchain se suelen usar monedas digitales como Bitcoin, Ether, Litecoin o Dash en lugar de divisas reales.

El concepto de libro de contabilidad distribuido se basa, como ya se ha dicho, en las redes de pares (P2P de su nombre en inglés peer to peer), pues permiten la comunicación entre ordenadores del mismo rango. Solo se producirá un cambio en el estado de los datos cuando los nodos partícipes en la red alcancen un consenso.

En la redes de pares del blockchain los valores digitales no se transmiten directamente de una red B a una red C. En su lugar, todos los miembros –que para interactuar con la cadena de bloques requieren un software cliente que regula tanto el proceso de consenso como la réplica del estado de datos–tienen una copia de cada una de las transacciones de datos que guardan de forma anónima, de donde se desprende quién posee qué valor digital y en qué momento. Cuando se produce un cambio en el estado de los datos cada réplica de cada uno de los nodos partícipes se sincroniza con la última versión de la cadena de bloques.

Pero, para que se acepte un cambio en la base de datos, los ordenadores que participan en la red deben decidir por mayoría que las modificaciones son legítimas. Es decir, solo si la mayoría de los nodos implicados acepta los cambios, tendrán que admitirlos todos los miembros de la red. Si, por el contrario, la mayoría de los nodos establecen que los cambios no son legítimos, todos los miembros de la red lo rechazarán. Esto puede ocurrir, por ejemplo, cuando los nuevos datos contradicen réplicas anteriores de la cadena de bloques. Es por eso que, cuando uno de los nodos desea realizar cambios en la cadena de bloques, debe demostrar que está autorizado a hacerlo.

Redes de pares (P2P)

Las redes de pares o redes peer to peer son una estructura de red en la que todos los nodos participantes tienen los mismo derechos y pueden, en principio, ejecutar las mismas funciones. El principio de pares es diferente del modelo cliente-servidor, pues en este último un servidor central realiza tareas de administración para varios clientes. Es decir, mientras que el servidor de una arquitectura cliente-servidor suele ser gestionado por una autoridad (tal es el caso de un proveedor de servicios), la red peer to peer funciona sin una administración centralizada.

En el ámbito de las aplicaciones de blockchain, las conexiones P2P garantizan que todos los participantes tengan acceso a la base de datos de transacciones gestionada conjuntamente, pudiendo interaccionar bajo las mismas reglas. El principio P2P constituye, por tanto, la base para la gestión transparente de transacciones de datos en una red de blockchain, aunque se enfrenta también a dos retos: la manipulación y la presencia de datos inconsistentes.

- Manipulación: si los integrantes de una red P2P persiguen diferentes objetivos, algunos de los actores implicados podrían manipular las funciones de la red a su favor.

- Datos inconsistentes: en las redes P2P tiene que garantizarse que las transacciones se van a ejecutar sin fallos, de forma completa y (en la mayoría de los casos) una única vez, todo ello sin contar con una instancia administrativa centralizada.

Si tomamos como ejemplo el caso antes expuesto esto significa que, cuando Hugo quiere realizar la transacción de un valor de 10 euros en su equivalencia en moneda electrónica para poder comprar así la gorra de Ana, la aplicación de blockchain utilizada tiene que garantizar que la cantidad correspondiente va a abonarse a Ana, pero solo una vez.

Para evitar la manipulación de los datos y garantizar la consistencia de la base de datos, las implementaciones con mayor grado de desarrollo en la tecnología de libro de contabilidad distribuido (tal es el caso de bitcoin o Etherum) recurren a procesos de consenso y mecanismos de validación. Tanto en los procesos de consenso como en la concatenación de bloque de datos anónimos, la tecnología de blockchain utiliza las funciones hash criptográficas.

Hashing y procesos de anonimización

Los datos de transacción se almacenan en las redes de blockchain como bloques de datos que se concatenan mediante hash. Cada bloque contiene datos sobre diferentes transacciones que se registran de forma anónima. Es por eso que cada participante de la red de blockchain puede ver las transacciones que se han realizado pero no quién las ha llevado a cabo.

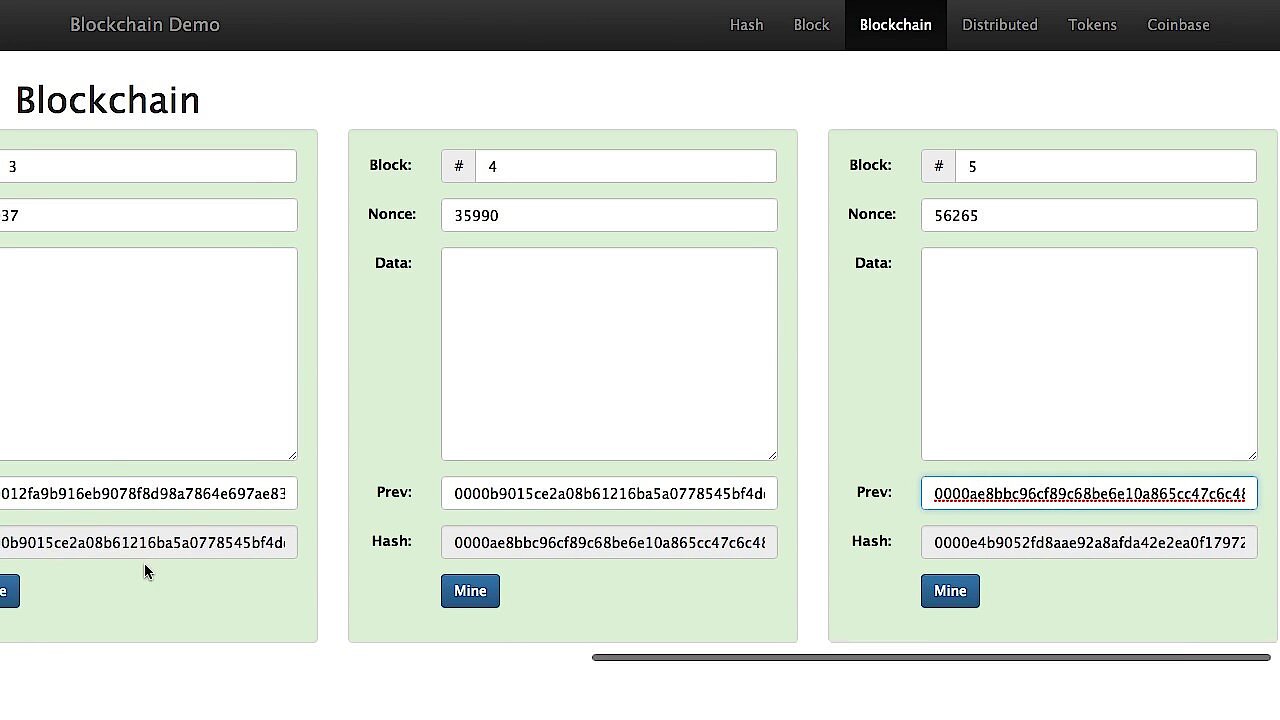

Los hash hacen posible la concatenación de bloques de datos individuales. El software de blockchain los deduce a través de las funciones hash o resumen de los datos de transacción. Para más información, se puede acceder al tutorial interactivo “How Blockchain Works” de Anders Brownworth, disponible en blockchain.mit.edu de forma gratuita.

En el vídeo se demuestra cómo las funciones hash permiten que los datos de transacción se concatenen de forma invariable. Se trata de una simplificación del mecanismo hash utilizado en bitcoin.

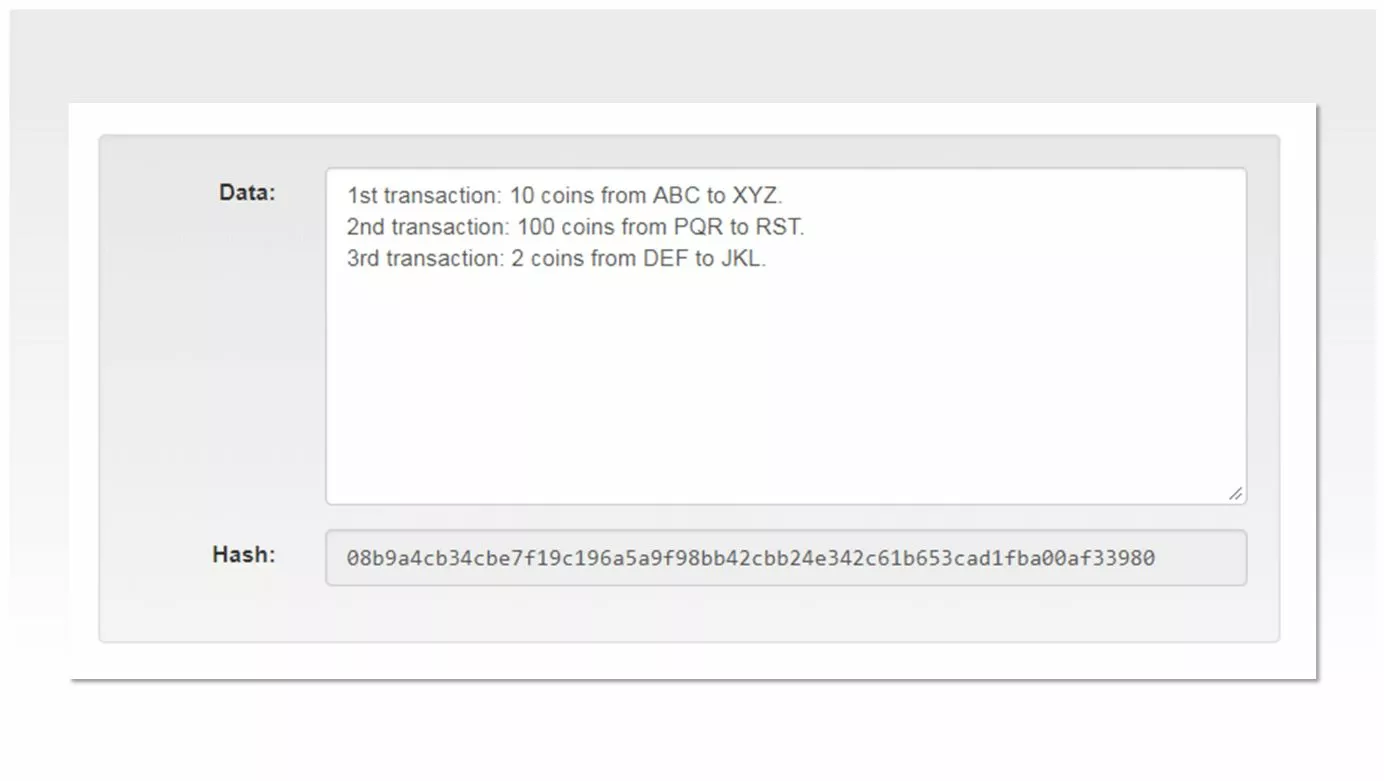

En el siguiente ejemplo se pretende que un blockchain ficticio se amplíe con un bloque de datos nuevo que contenga datos de tres transacciones.

1st transaction: 10 coins from ABC to XYZ.

2nd transaction: 100 coins from PQR to RST.

3rd transaction: 2 coins from DEF to JKL.

Los datos introducidos se pueden convertir en un hash con ayuda de una función de resumen. Si, por ejemplo, se recurre a la función hash SHA-256 (variante del algoritmo SHA-2), da lugar a la siguiente cadena de caracteres como hash:

08b9a4cb34cbe7f19c196a5a9f98bb42cbb24e342c61b653cad1fba00af33980

Un hash puede considerarse como la huella dactilar de la información introducida. Y es que, siempre que se utilice la misma función hash, una determinada combinación de caracteres siempre va a resultar en el mismo hash. Es decir, los hash resultan de la aplicación de la función resumen sobre una determinada información, presentando siempre la misma longitud, independientemente del tamaño de los datos que se almacenan. En el ejemplo, el hash cuenta con 256 caracteres

Incluso si no se introduce ninguna información, también se obtiene un hash con la misma longitud.

No es el objetivo de este apartado describir cómo se convierte la información en un hash. Pero en el siguiente artículo de la Digital Guide encuentras información sobre métodos de encriptación.

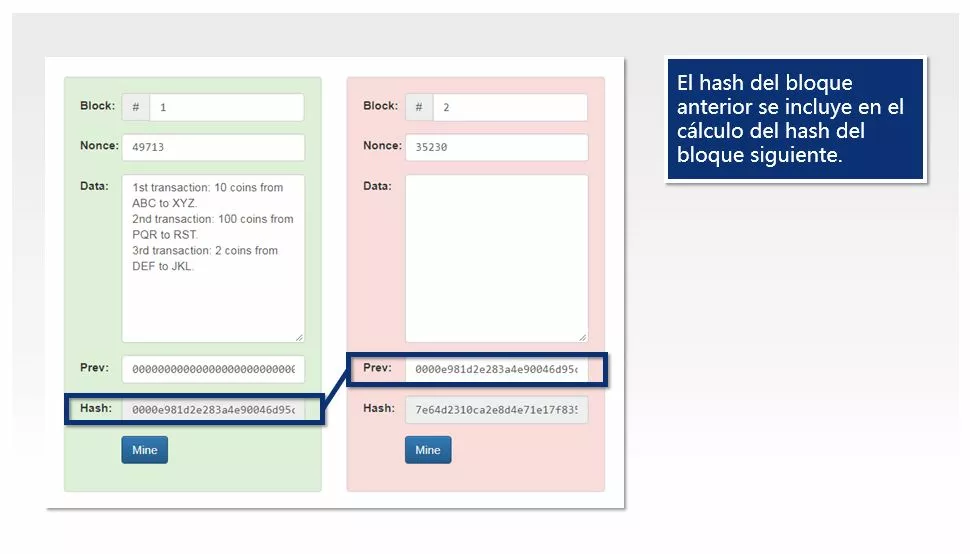

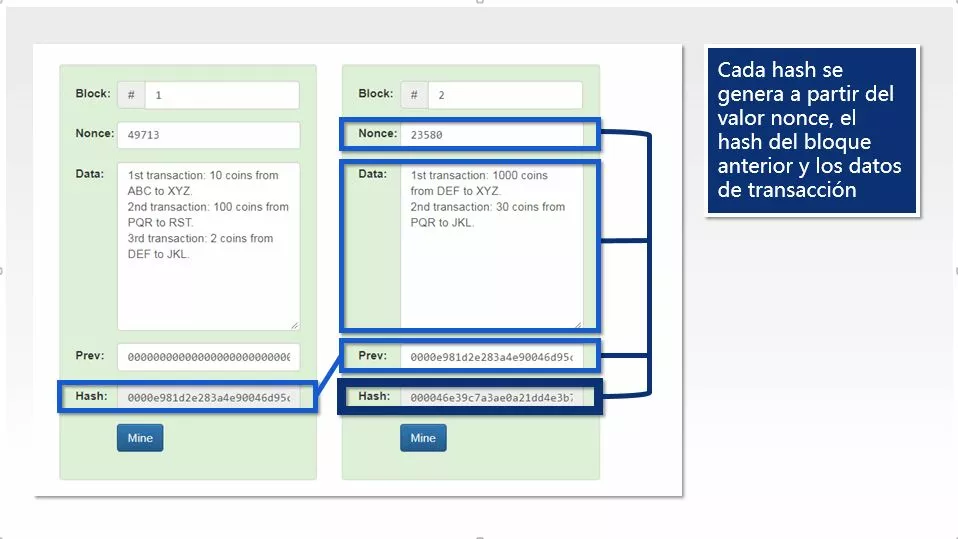

No obstante, hay que tener en cuenta que los hash utilizados en las aplicaciones de blockchain no se derivan directamente de los datos introducidos, como sí ocurría en el ejemplo anterior. Además de los datos que se quieren almacenar en el nuevo bloque, también se incluye el hash del bloque anterior, así como un valor nonce.

Por tanto, cuando un participante quiera ampliar el blockchain con un nuevo bloque, ha de conocer el hash del anterior. Esto se debe a que dicho valor se utiliza en la creación del hash del nuevo bloque que, de esta forma, queda conectado al anterior de forma inseparable. El valor nonce funciona a modo de tornillo de ajuste que permite modificar el cálculo del nuevo hash. En la práctica este mecanismo se aplica en el marco de un procedimiento de consenso conocido como Prueba de Trabajo (Proof of Work, PoW).

Procedimientos de consenso y validación

Las cadenas de bloques se gestionan de forma conjunta en redes P2P por ordenadores que tienen un mismo rango y sin una autoridad de supervisión. Esto requiere un mecanismo de consenso que regule las condiciones bajo las que se puede añadir un nuevo bloque al blockchain y cuándo pueden ser considerados legítimos. Entre los métodos de consenso más comunes se encuentran la Prueba de Trabajo y la Prueba de Participación.

El mecanismo de consenso más utilizado es la Prueba de Trabajo o PoW, acrónimo inglés de Proof of Work. La implementación de PoW más conocida se llama Hashcash y se trata de un procedimiento que en origen buscaba prevenir el spam en el tráfico de correos electrónicos. En la actualidad, sin embargo, la comunidad de Hashcash se ocupa principalmente del bitcoin, que recurre a este procedimiento de consenso para validar el blockchain.

La cadena de bloques de bitcoin añade un nuevo bloque cada diez minutos, el cual contiene información de todas las transacciones que los participantes han realizado en ese periodo de tiempo. En bitcoin se recurre a la minería para determinar el nodo autorizado en un sistema de incentivos económicos: todos los miembros de la red reciben el misma problema matemático, pero solo aquel cuyo ordenador sea capaz de resolverlo más rápido podrá añadir un nuevo bloque, y por supuesto, obtener la recompensa económica, que en el caso de bitcoin se trata de un número prestablecido de monedas digitales.

En el caso de Hashcash el problema matemático consiste en encontrar el valor nonce que, sumado al hash del bloque anterior y a la información introducida (transacciones de datos), resultan en un hash para el nuevo bloque, compuesto por una cantidad de ceros iniciales (por ejemplo cuatro).

Hashcash es un mecanismo PoW basado en la CPU, es decir, cuanto mayor sea la potencia de cálculo del ordenador de un participante, mayor es también la probabilidad de ser el primero en encontrar el valor nonce. En el caso del bitcoin esto se traduce en una verdadera competición entre los usuarios. Para evitar que se creen cada vez con más rapidez los bloques de datos y, por tanto, cada vez se generen más bitcoins, la red aumenta progresivamente la dificultad para calcular el valor nonce.

Pero ¿qué ocurre si son varios los participantes los que resuelven el valor nonce al mismo tiempo? Si se da el caso, el blockchain se amplía con el bloque de datos que contenga la mayoría de las transacciones. Los bloques de datos de los otros usuarios caducan y las transacciones de datos contenidas en ellos se añaden al pool de las transacciones que aún no se han tramitado.

La concatenación mediante hash garantiza que la manipulación posterior del blockchain sea prácticamente imposible. Si uno de los miembros pone en circulación una copia falsa del blockchain en la que se han modificado uno o varios bloques a posteriori, podría detectarse enseguida debido a los hash incompatibles.

En estos casos, el falsificador tendría que calcular el hash de todos los bloques posteriores al que hubiera sido falsificado, lo que además de exigir una gran potencia de cálculo resulta contraproducente, pues los participantes detectarían la falsificación tan pronto como compararan el blockchain falsificado con la réplica almacenada: si más de la mitad de los usuarios encuentran contradicciones, la cadena se rechaza automáticamente.

Si un único participante o un grupo de mineros posee más de la mitad de los nodos de una red, posee la potencia computacional suficiente para controlar la red de blockchain que utiliza un mecanismo de consenso PoW. Se habla de un ataque del 51 %. Es por eso que la seguridad de la red de blockchain que usa este procedimiento de consenso aumenta cuando crece el número de participantes.

Otro de los mecanismos de consenso que se puede usar es el conocido como Prueba de Participación (PoS, acrónimo del inglés Proof of Stake). En las redes de blockchain que utilizan este procedimiento se recurre a un proceso aleatorio ponderado para decidir qué participante puede añadir un bloque nuevo. La ponderación de los miembros individuales se rige por la duración de la afiliación o la participación en la moneda digital. También es posible combinar los procedimientos PoW y PoS.

Ámbitos de aplicación del blockchain

La economía ve cada vez con más interés los avances en la tecnología del blockchain. Las soluciones basadas en la cadena de bloques se ofrecen, sobre todo, en aquellos procesos empresariales que necesitan una descentralización, ya que envuelven a diferentes actores, siendo el caso de, por ejemplo, la fabricación de productos o la logística. Ya se trate de bienes materiales o inmateriales (como los derechos de propiedad), las aplicaciones de blockchain ofrecen la posibilidad de registrar de forma transparente los procesos y los cambios de estado para todas las partes implicadas.

Además, la tecnología de blockchain sigue el ritmo a los avances en el ámbito del Internet de las cosas (IoT). El IoT está creciendo y con este crecimiento también aumenta el número de dispositivos conectados. No puede descartarse que en el futuro el intercambio de datos en IoT se base en blockchain, tecnología a la que también se puede recurrir para el pago de los servicios en este ámbito.

En el ámbito empresarial empieza a aplicarse la tecnología de cadena de bloques sobre todo en proyectos piloto. Destacan aquellos que recurren al blockchain privado, esto es, un software propietario desarrollado específicamente para su aplicación interna. A diferencia del blockchain público, como bitcoin o Ethereum, el privado solo está disponible para un círculo cerrado de participantes: empleados, socios comerciales o actores en la cadena de suministro.

| Blockchain público | Blockchain privado | |

| Acceso | Acceso abierto | Con derechos |

| Velocidad | Lento | Rápido |

| Identidad | Anónimo/seudónimo | Identidad conocida |

| Seguridad | PoW y PoS | Administrador predefinido |

Con el blockchain se ofrecen procesos automatizados con un alto grado de transparencia, si bien no convence a todos por igual. Solo algunas empresas confían en la seguridad jurídica de la cadena de bloques, a la que se atribuyen problemas en algunos ámbitos: amenaza de pérdida de control, ausencia de protección de datos y situación jurídica incierta.

Las aplicaciones de blockchain descentralizadas funcionan si una instancia de control, es decir, el software de blockchain involucra a diversos actores y regula sin intervención humana el transcurso de las transacciones y los cambios de estado. Desde un punto de vista jurídico se plantea una cuestión: ¿quién es responsable en caso de error o conflicto?

Si, además, se recurre a redes de blockchain públicas, las empresas se enfrentan además a la problemática de la protección de los datos, a pesar de que las transacciones se documenten en la red de cadena de bloques de forma anónima. Esto se debe a que todos los participantes sí pueden ver el tipo y el alcance de cada transacción, que puede contener información que la empresa quiere mantener en secreto. Es por eso que la mayoría de las empresas prueban el blockchain de forma interna como aplicaciones con acceso restringido.

En paralelo, también existen consorcios que impulsan el desarrollo de cadenas de bloques de código abierto. Un ejemplo de ello es el proyecto Hyperledger orientado a negocios de Linux Foundation en cooperación con SAP, Daimler, IBM e Intel. Además, en Enterprise Ethereum Alliance también se desarrollan aplicaciones de código abierto para empresas, que se basan en el blockchain Ethereum. En el sector de los seguros, aseguradoras como Aegon, Allianz y Munich Re también se han unido en un consorcio de blockchain conocido como B3i (Blockchain Insurance Industry Initiative). En España se ha creado el consorcio Alastria que encuentra entre sus miembros a entidades como BBVA, Caixa Bank o EY y busca la implantación de un sistema de blockchain semipúblico.

Con todo hay que indicar que el interés de investigación en este ámbito va más allá de las aplicaciones descentralizadas (conocidas también como dApps). Este tipo de tecnología también sirve de inspiración para la organización descentralizada de contratos inteligentes (smart contracts) y organizaciones (DAOs). En teoría incluso una sociedad entera puede basarse en la cadena de bloques.

Contratos inteligentes

Una de las motivaciones que sustenta el desarrollo del blockchain se encuentra en la insatisfacción de una red cada vez más centralizada, ya que pocas empresas determinan las posibilidades que tienen todos los demás actores en la Red de redes. Es por eso que con la cadena de bloques se pretende sustituir a los proveedores de servicios centralizados, los intermediarios y las instancias de control por sistemas descentralizados.

Un ejemplo de ello son los contratos inteligentes o smart contracts, que permiten la celebración de contratos en Internet sin intermediarios: no hay que recurrir a notarios, abogados o bancos, sino que los contratos se procesan en una red de blockchain y se presentan en el transcurso de la transacción. Este tipo de contratos se puede aplicar en varios servicios:

- Acceso a propiedades en alquiler o préstamo de vehículos mediante la gestión de llaves (por ejemplo, coches de alquiler, viviendas, habitaciones de hotel o taquillas).

- Prueba de derechos de autor, derechos de marca, derechos sobre dominios o licencias.

- Documentación de datos (por ejemplo, archivos de negocio, datos de GPS, datos de producción, historiales clínicos, etc.).

- Celebración y cierre de escrituras de fideicomiso.

- Escrituras notariales sin notario (por ejemplo, para propiedad, derechos de uso, etc.).

- Instrumentos financieros como documentos de comercio, préstamos y derivados.

- Concesión directa de créditos, alquileres de viviendas, prestación de servicios, etc.

Bien es cierto que para que el blockchain tenga el potencial de revolucionar la gestión de contratos hay que eliminar dos obstáculos importantes: en primer lugar, es importante determinar cómo se pueden procesar los datos de forma confidencial en las redes de blockchain, y en segundo, cómo se sancionarían los incumplimientos de contrato y se forzaría el pago de cantidades pendientes.

DAO

Con la tecnología blockchain también es posible reproducir complejas figuras jurídicas y estructuras organizativas completas, las cuales se denominan DAO, acrónimo de Decentralized Autonomous Organisations (organizaciones autónomas descentralizadas). El término nace en mayo de 2016 del conocido proyecto de crowdfunding “The DAO” de la cadena de bloques Ethereum, que consistía en un modelo de negocio para organizar de forma descentralizada y autónoma a empresas comerciales y sin ánimo de lucro.

Con un volumen de financiación de 168 millones de dólares, “The DAO” se constituye como uno de los proyectos de crowdfunding que ha obtenido mayor financiación. La cantidad de las inversiones, realizadas en la moneda Ether, determinaban los derechos de los miembros para tomar decisiones, tales como la adjudicación de contratos e inversiones basados en smart contracts. La votación tenía lugar mediante eVoting y se desarrollaba en la misma cadena de bloques. No obstante, el proyecto fracasó cuando los hackers consiguieron desviar en torno a 50 millones de dólares.

Bitnation

Otros proyectos de blockchain van un paso más allá en el camino hacia la descentralización. Desde 2015, los usuarios de Internet pueden disfrutar de Bitnation, un estado sin fronteras ni gobierno centralizado. Las necesidades básicas las cubren proveedores privados y se organiza en una economía de mercado. A largo plazo Bitnation podría establecerse como una alternativa a los modelos tradicionales de naciones.

Todos los ciudadanos de Bitnation, cuya adhesión no depende del lugar de procedencia, tienen derecho a decidir, pueden proponer ideas y promoverlas. Además, el proyecto de blockchain expide pasaportes, identificando a cada ciudadano con un código individual, y permite también las escrituras de propiedad. En el futuro se podrán incluso celebrar bodas. En Bitnation los ciudadanos disponen de la posibilidad de decidir diferentes formas de estado con sus propias leyes. Las acciones de los ciudadanos se almacenan en archivos de textos encriptados. Los contratos y otro tipo de aplicaciones se regulan a través de contratos inteligentes y los pagos se realizan con bitcoins. El blockchain sirve como mecanismos de control.

Los críticos de la Bitnation denuncian la orientación claramente económica del proyecto, dado que son proveedores privados los que regulan el derecho y el orden. Los estándares sociales y medioambientales no se consideran un tema a tener en cuenta y las minorías no se ven favorecidas.

Empresas que usan blockchain

Aparte del sistema monetario P2P, el blockchain no encuentra en la práctica mucha aplicación, y es que la mayoría de sus proyectos se encuentran en su fase de prueba o incluso solo han sido formulados como concepto. Sin embargo, se pueden encontrar planteamientos para aplicaciones de blockchain en casi todos los sectores, que suelen centrase en aspectos financieros.

Industria musical y artística

En la industria artística y musical la cadena de bloques muestra un importante potencial, principalmente en el área de los derechos de autor. Una red de blockchain que permite a los artistas registrar públicamente la propiedad intelectual como obras o descubrimientos técnicos y definir las condiciones para su uso supondría la obsolescencia de instancias mediadoras como los sellos discográficos, las agencias y las sociedades recaudadoras.

La digitalización no siempre ha sido positiva para la industria musical. No obstante, la startup canadiense Peertracks quiere revolucionar el mercado musical y terminar con el caos mundial de derechos y licencias.

El problema es el siguiente: cada pieza musical esconde un entramado de personas implicadas desde la grabación hasta la venta del producto. Es más, no es extraño que varias personas o grupos tengan derechos sobre una misma canción. Los compositores crean piezas musicales, los autores les ponen letra y los artistas las interpretan. Las casas discográficas organizan la producción y se hacen cargo de su explotación comercial, incluyendo el marketing, la promoción y la venta. Todo ello está protegido por derechos de autor y todos los participantes reciben una parte de los ingresos de las ventas del CD, de las descargas o de los servicios de streaming. Peertracks pretende desglosar los derechos de todas las partes implicadas de forma transparente y procesar todos los métodos de pago a través de blockchain.

Un concepto similar lo ofrece la startup berlinesa Ascribe dirigida a fotógrafos, artistas y diseñadores que quieren garantizar sus derechos de autor en obras digitales. La plataforma online ofrece a los creativos la posibilidad de registrar obras y conceder derechos de uso. Con ayuda del historial de usuario se puede determinar cómo se usa una obra registrada.

Sector de medios de comunicación

Si se recurre al blockchain en la industria de medios, las empresas de este sector deben prepararse para un cambio fundamental de estructura, pues en la actualidad desempeñan el papel de distribuidoras centrales de contenido.

Se puede pensar en plataformas basadas en cadena de bloques en la que los redactores de contenido y los consumidores se contacten directamente. Un ejemplo de este tipo de infraestructura es Civil, un mercado descentralizado de contenido de medios. En la plataforma, los usuarios seleccionan la oferta periodística que más les interesa y pagan directamente al autor por medio del blockchain en los conocidos como “CVL-tokens”, la criptomoneda propia de este mercado de contenido.

El blockchain también se ofrece como alternativa a las instancias intermediarias en el mercado publicitario, si bien su potencial se concentra sobre todo en la publicidad online: las redes publicitarias basadas en blockchain permiten la contratación directa de publicistas, reduciendo las necesidades de intermediarios y creando un mercado mucho más transparente.

Industria de la moda y el diseño

¿Blockchain y moda? También es posible. La cadena de bloques es de utilidad en este sector pues le permite proteger los derechos de marca. Fabian Vogelsteller, el desarrollador de Ethereum, creó en su empresa Lukso una primera cadena de bloques aplicada a la industria de la moda. Se trata de un chip que proporciona a los productos de lujo una identificación única. Aquellos productos que quieran ser protegidos de posibles falsificaciones pueden registrase en el blockchain mediante el chip, si bien es cierto que en la actualidad la mayoría de las marcas de lujo recurren a los códigos QR.

Atención sanitaria

En el sector sanitario, los sistemas de gestión incompatibles provocan cada año pérdidas que superan el billón de dólares estadounidense, lo que afecta también a los pacientes. Con el blockchain se podría contribuir a simplificar la gestión de los datos sanitarios. De hecho, la empresa Philips, junto a la empresa de blockchain Tierion, ha desarrollado un concepto para que los datos de los pacientes se almacenen en un futuro en cadenas de bloques. También el grupo Hyperledger Healthcare Working Group (HLHC Working Group) del consorcio de blockchain Hyperledger trabaja en el desarrollo de una solución que facilite el acceso a los datos de los pacientes por terceros.

La startup Beat se ocupa de otro aspecto completamente diferente dentro de este sector: su intención es unir los datos fragmentados del ámbito deportivo y sanitario para facilitar a los deportistas una mejor evaluación de los resultados. Como pool de datos se usan bloques de datos.

Compañías de seguros

La compañía de seguros Axa gestiona desde hace relativamente poco tiempo una póliza denominada Fizzy a través de Ethereum. Se trata de un seguro de viajes que debe cubrir a los pasajeros en caso de retraso en los vuelos. Todo usuario que quiera contratar el seguro solo tiene que registrarse. El objetivo es gestionar de forma más transparente la celebración de contratos y la tramitación de las reclamaciones de la forma más segura posible.

Finanzas

En el sector financiero los intermediarios como bancos, proveedores de servicios de pago y la bolsa, que se ven amenazados por la descentralización que caracteriza a la tecnología de la cadena de bloques, empiezan a adaptarse a ella. Sobre todo se interesan por procesos que permitan realizar las transacciones de manera más eficiente y reduciendo los costes.

Un ejemplo de empresa que ha sabido ver el potencial del blockchain en el mercado financiero es Visa. La plataforma en línea Visa B2B Connect pretende que las transacciones transfronterizas entre empresas se haga de forma más eficiente. MasterCard también se une a la aplicación de la tecnología de blockchain. A principios de 2018 la empresa presentó una solicitud de patente para una aplicación de blockchain donde los datos de identificación de las tarjetas bancarias de los clientes se tramitasen con seguridad y transparencia, para así poder proteger de forma más eficiente los datos de los clientes.

Recaudación de fondos

También la recaudación de fondos para startups puede llevarse a cabo a través de blockchain y criptomonedas. Un ejemplo de ello es la startup Neufund, fundada por Zoe Adamovicz y Marcin Rudolf en 2017. La plataforma pretende acelerar y facilitar la recaudación tradicional de fondos. Sobre todo los fundadores pretenden que las startups que no se basan en blockchain o bitcoin puedan financiarse a partir de esta tecnología.

Proyectos sociales

También en proyectos sociales empieza a considerarse la aplicación del blockchain como una tecnología de gran utilidad. Un ejemplo de ello es la ONG española twillbe.org que recurre a estructuras de blockchain para obtener las donaciones, garantizando un proceso transparente y seguro.

Retos de implementación del blockchain

Las estructuras de blockchain descentralizan sistemas, contribuyendo a resolver la concentración de poder y permitiendo que las transacciones en Internet sean más transparentes. No obstante, el inconveniente de estos tipos de sistemas es la redundancia. En una red de blockchain todos los nodos crean una copia del historial de las transacciones. Además, cada miembro que participa en un proceso de consenso como el PoW, ejecuta en principio el mismo proceso de cálculo, sin contar con que las aplicaciones de blockchain generan una inmensa cantidad de datos que cada usuario debe descargarse para la validación. Uno de los principales retos del desarrollo de la cadena de bloques es reducir el enorme uso de energía y otros recursos en aplicaciones de blockchain con la misma funcionalidad.

Otro de los desafíos es aumentar la velocidad de transacciones. Bitcoin, la solución de blockchain con la capitalización de mercado y número de transacciones más altos, procesa solo un promedio de 7 transacciones por segundo, debido al proceso de consenso intensivo. Se trata de un valor bastante alejado de la velocidad de procesamiento de los servicios de pago líderes en el mercado. Paypal, por ejemplo, es capaz de gestionar 450 transacciones al mismo tiempo, Visa llega a las 56 000 y Alipay, del grupo Alibaba, a 256 000. Es por eso que se han desarrollado conceptos para aumentar la velocidad de transacción en aplicaciones de blockchain como Lighting Network para bitcoin o Raiden Network para Ethereum.

Blockchain no cuenta con terceras partes de confianza, sino que es la gestión descentralizada del historial de transacciones la que garantiza la seguridad de las transacciones, si bien es cierto que esta afirmación solo es válida en redes de blockchain de gran tamaño. Y es que para los grupos de interés que consiguen controlar más de la mitad de los nodos de la red resulta muy sencillo anular la validación colectiva y recurrir a alguna alternativa como proceso de transacción. Uno de los riesgos de manipulación potenciales tiene lugar si los usuarios de un mismo país proporcionan gran parte de la potencia de cálculo de una red de blockchain internacional.

Hasta finales de 2017 dos tercios de la capacidad de cálculo del blockchain de bitcoin procedía de China. No obstante, en 2018 el gobierno del país obligó en todo su territorio la salida del negocio del bitcoin para eliminar el inmenso consumo de energía.

La protección de datos también supone un importante desafío para los desarrolladores de aplicaciones de blockchain. Sobre todo aquellas aplicaciones de uso público carecen de soluciones para procesar de forma segura los datos de transacción, pues aunque el proceso de transacción se documenta de forma anónima, el contenido de la transacción puede ser visto por todos los miembros de la red.

En definitiva: el blockchain se acerca

Algo es seguro: en algún momento el uso extendido del blockchain llegará, más si se tienen en cuenta que en la actualidad ya existen algunos ámbitos de aplicación. Mientas que las aplicaciones de blockchain públicas como la criptomoneda bitcoin se dirige a usuarios particulares, la mayoría de las empresas que confían en esta nueva tecnología la aplican como soluciones privadas.

No obstante, finalmente está en manos de la comunidad de investigación superar una serie de barreras, como la seguridad de datos o la carga de procesamiento, para que en un futuro el blockchain pueda sustituir a los sistemas centralizados. Tanto como tecnología de uso público como privada, el blockchain ofrece a casi todas las industrias el potencial de crear procesos de manera más rápida, transparente y eficiente.