Puertos abiertos: ¿cómo hacer un testeo de puertos?

Los puertos abiertos no solo son puntos de comunicación entre tus sistemas e Internet u otros ordenadores, sino también puntos de ataque para el malware y los hackers. Una comprobación periódica de los puertos garantiza que solo están abiertos los que necesitas. En este artículo, te contamos qué métodos son adecuados para hacer un testeo de puertos.

¿Qué es un puerto?

Si tratamos redes y ordenadores, ya sea de forma casual o regular, tarde o temprano nos encontraremos con el término “puerto”. Al igual que en la vida cotidiana, los puertos son puntos de tránsito y control de mercancías. Los llamados puertos de red son las puertas de entrada de los datos que se transmiten entre los ordenadores e Internet u otros ordenadores.

Los números de puerto forman parte de una dirección IP y permiten asignar los paquetes de datos a una IP específica y a servicios concretos. Junto con la dirección IP, un puerto da como resultado la dirección completa de destino o remitente de una aplicación.

¿Por qué se necesitan puertos de red y cuántos hay?

Dado que muchos procesos se ejecutan simultáneamente en los sistemas operativos y las aplicaciones y los datos se transmiten en paralelo, se necesitan múltiples puertos abiertos. Una de las funciones principales de los puertos es aliviar los sistemas, utilizar diferentes puertos simultáneamente para múltiples conexiones y asignar los paquetes de datos a la aplicación correcta. Para distinguir los puertos, se numeran del 0 al 65 535: cada ordenador tiene un total de 65 536 puertos.

Algunos puertos están reservados para aplicaciones específicas (por ejemplo, servidores de correo o páginas web), al igual que para protocolos de transporte importantes como HTTP, FTP y Telnet. Estos puertos reservados son distribuidos por la IANA (Internet Assigned Numbers Authority) y se denominan puertos estandarizados o Well Known Ports. Otros están reservados a los servicios registrados y a los clientes dinámicos. Además, hay un gran número de puertos que se asignan dinámicamente desde un pool.

El número de puertos TCP y UDP en un ordenador es enorme y comprende un total de 65 536 puertos. Los más importantes son los puertos estandarizados numerados para aplicaciones fijas, que están numerados del 0 al 1023. Los puertos 1024 a 49 151 se asignan tanto para aplicaciones fijas como dinámicamente, mientras que los puertos 49 152 a 65 535 se asignan dinámicamente.

¿cómo funcionan los puertos?

El funcionamiento de los puertos es relativamente sencillo: los protocolos de transporte como UDP (User Datagram Protocol) y TCP (Transmission Control Protocol) transmiten paquetes de datos asignándolos a una dirección específica formada por una IP y un número de puerto. La dirección de destino puede ser una aplicación, un servicio, una página web o cualquier programa como un navegador web. Ahora, en primer lugar, los puertos abiertos de las direcciones de destino “escuchan” las peticiones que salen por un puerto desde IP privadas o públicas. A continuación, la aplicación de destino identifica el puerto del remitente al establecer la conexión y envía los paquetes de datos deseados a la dirección del remitente.

Dado que las conexiones de red no deseadas entre los ordenadores locales e Internet deben evitarse en la medida de lo posible, la IP del router suele interponerse entre las IP locales y las direcciones de destino. La IP del router público es, por lo tanto, visible y direccionable para el mundo exterior. Además, aparece como remitente de los paquetes de datos. De esta manera, los filtros de paquetes y los cortafuegos pueden rechazar los paquetes que no pueden asignarse a una aplicación local. Los paquetes correctamente direccionados, en cambio, son reenviados por el router al servicio emisor mediante la IP y el número de puerto.

Testeo de puertos: ¿cómo se pueden comprobar los puertos?

Escanear puertos con regularidad es un proceso importante. Los administradores de sistemas, en particular, utilizan el escaneo de puertos para supervisar el tráfico de datos en redes pequeñas o grandes y para cerrar las brechas de seguridad. Un testeo de puertos verifica si los paquetes de datos se envían a través de los puertos previstos, si los cortafuegos bloquean involuntariamente puertos importantes y si los puertos abiertos no utilizados deben cerrarse. Para ello, hay varios métodos y herramientas disponibles para el testeo de puertos, que presentamos a continuación.

En el testeo de puertos, se pueden comprobar por defecto tres posibles estados del puerto: abierto, cerrado y filtrado. Los puertos abiertos están listos para la conexión, mientras que las solicitudes de conexión a puertos cerrados o filtrados son rechazadas, por ejemplo, por los cortafuegos.

Testeo de puertos con el símbolo del sistema

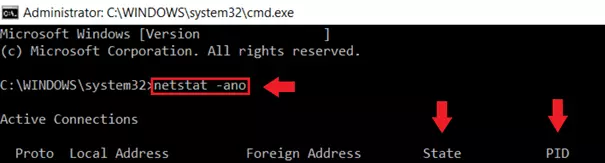

Si quieres comprobar los puertos de tu ordenador, utiliza el símbolo del sistema de Windows y el comando CMD netstat -ano. Con esto, Windows te muestra todas las conexiones de red existentes a través de los puertos abiertos o los puertos de escucha abiertos que no se están conectando actualmente. El comando también te muestra el número PID, es decir, el ID del proceso que actualmente está utilizando un puerto o escuchando a través de un puerto.

Así se utiliza netstat -ano para el testeo de puertos:

Paso 1. Abre el símbolo del sistema como administrador con el atajo de Windows [Windows] + [R], introduce “cmd” y confirma con [Ctrl] + [Alt] + [Enter].

Paso 2. Introduce el comando cmd netstat -ano para mostrar las conexiones de red actuales, las IP y los ID de los procesos asociados. En Estado verás entradas como “CONNECTED” si hay una conexión con un servicio, o “LISTENING” si un puerto está abierto, pero no se ha establecido ninguna conexión.

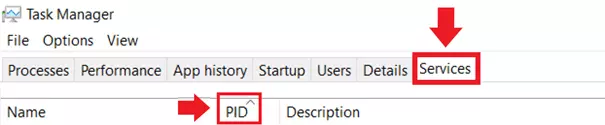

Paso 3. Para determinar qué servicio está utilizando un puerto y si puedes cerrarlo, busca la tarea con el PID correspondiente en el Administrador de tareas. Atención: netstat -ano muestra un número de puertos abiertos en el rango 49 152 a 65 535 con el estado “Listening”. No se trata necesariamente de malware que utiliza con frecuencia los puertos de este rango, sino sobre todo de aplicaciones internas de Windows que están disponibles para las peticiones por defecto.

Testeo de puertos con software de escáner de puertos

Los escáneres de puertos funcionan de forma similar al símbolo del sistema. Se trata de un software que examina los puertos abiertos y los servicios autorizados. Además, los escáneres de puertos son capaces de examinar la seguridad y la estructura de la red. Estos envían paquetes de datos a una dirección de destino para su análisis y evalúan las respuestas resultantes para comprobar los puertos.

Sin embargo, se recomienda tener precaución al utilizar los escáneres de puertos. Estos se utilizan no solo por los administradores de sistemas, sino también por los hackers para identificar agujeros de seguridad para el malware y los ataques. Los datos de análisis de un escaneo de puertos son sensibles, ya que sus datos pueden ser de interés para posibles atacantes. Aunque el uso de escáneres portuarios ayuda a cerrar las brechas de seguridad, los datos obtenidos deben manejarse con responsabilidad. Además, un testeo de puertos solo debe realizarse en el sistema propio o con el permiso del propietario, ya que sin consentimiento puede considerarse legalmente como un intento de ataque.

Ejemplo 1: Escáner de puertos avanzado

Advanced Port Scanner es un programa gratuito que se puede utilizar para el testeo de puertos y para enumerar los dispositivos de red (por ejemplo, ordenadores, routers, dispositivos inteligentes), incluyendo rangos de puertos abiertos o cerrados. El análisis se centra en los puertos TCP, pero puede ampliarse para incluir otros puertos y protocolos. Además, las funciones adicionales del software de exploración incluyen comandos remotos a través de RDP y Radmin, así como puertos y redes compartidas.

Ejemplo 2: Nmap

Nmap es el clásico escáner de puertos gratuito que va dirigido principalmente a los expertos en informática. Nmap fue programado originalmente para Linux, pero ahora sirve como escáner de puertos para todos los sistemas. Los usuarios experimentados pueden utilizar Nmap como una consola de línea de comandos, mientras que lo inexpertos pueden utilizar la interfaz gráfica Zenmap, que es más clara. Ten en cuenta que Nmap solo debe utilizarse para escanear los puertos locales propios. De hecho, escanear puertos de Nmap de otras direcciones sin consentimiento puede ser considerado un intento de ataque al sistema.

Testeo de puertos con herramientas online

Una tercera alternativa para el testeo de puertos son las herramientas online gratuitas que detectan los puertos abiertos en tu ordenador y, por tanto, las posibles brechas de seguridad. Al mismo tiempo, hay que tener en cuenta que el escaneo de puertos con el comando cmd “netstat -ano” o con software como Nmap implica principalmente puertos locales. Sin embargo, para determinar los puertos públicos compartidos de tu router, deben ser dirigidos desde el exterior. Los escáneres de puertos online utilizan una página web de prueba para esto y principalmente escanean los puertos estándar. Finalmente, los datos del análisis se presentan en una lista de resultados.

Ejemplo 1: DNSTOOLS

La página web dnstools.ch escanea toda una serie de puertos estándar como FTP, DNS, POP3, IMAP, SMTP o RPC, analiza específicamente los puertos individuales y examina si el reenvío de los puertos públicos del router a las aplicaciones locales funciona correctamente. La herramienta online muestra los resultados del análisis en una lista clara que puede exportarse como archivo. Otras herramientas de escaneo, en cambio, incluyen consultas DNS, Ping y Traceroute.

Ejemplo 2: Nmap Online Port Scanner

Nmap no solo está disponible para su descarga como un potente escáner de puertos, sino que también ofrece una herramienta online para el testeo de puertos. Con esta herramienta, se pueden examinar los puertos TCP que están abiertos al mundo y enumerar los servicios asociados.

Ejemplo 3: TCP Open Port Scanner

El TCP Open Port Scanner de Geekflare permite un escaneo rápido y eficiente de los puertos de red que están abiertos al exterior. Para el escaneo de puertos, la herramienta online utiliza Nmap como software de análisis.

Ejemplo 4: WhatIsMyIP.com

La página web WhatIsMyIP.com se utiliza principalmente para reflejar las direcciones IP públicamente visibles de los usuarios y para comprobar la eficacia de las conexiones VPN. Además, la página web ofrece otras herramientas, que también incluyen un escáner de puertos. Por ende, se pueden probar puertos individuales introduciendo el número de puerto correspondiente.