DMARC: seguridad para tu comunicación por correo electrónico

El mecanismo de verificación DMARC (Domain-based Message Authentication Reporting and Conformance) se creó para diferenciar los correos electrónicos legítimos de los fraudulentos. Este sistema resulta especialmente útil para los propietarios de dominios, ya que ayuda a evitar que su dominio sea utilizado para enviar mensajes falsificados, que termine en listas negras o que sus correos legítimos sean rechazados o marcados como correo no deseado.

¿Qué es DMARC?

DMARC significa “Domain-based Message Authentication, Reporting and Conformance” (Autenticación, Informes y Conformidad de Mensajes basados en Dominio). Este mecanismo amplía los métodos de autenticación existentes, como SPF y DKIM, y ofrece a los servidores de correo instrucciones claras sobre qué hacer con los mensajes que no superan estas comprobaciones.

¿Cómo funciona DMARC?

- El propietario del dominio publica en la zona DNS un registro TXT con la configuración DMARC.

- Los servidores que reciben correos verifican los mensajes entrantes mediante SPF y/o DKIM.

- Si la verificación falla, aplican la política definida en el registro DMARC.

- Además, pueden enviarse informes al propietario del dominio para detectar intentos de abuso y reaccionar a tiempo.

- Dirección personalizada

- Protección contra virus y spam

- Acceso a tus correos desde cualquier lugar

Resumen de las políticas de DMARC

| Política | Significado | Uso típico |

|---|---|---|

none

|

El correo se entrega con normalidad; solo se generan informes | Fase inicial de prueba para analizar el comportamiento del dominio |

quarantine

|

Los correos sospechosos se envían a la carpeta de spam o se retienen en la cuarentena del servidor | Reducción de riesgos sin bloquear mensajes potencialmente legítimos |

reject

|

Los correos sospechosos se rechazan y no se entregan | Configuración final cuando SPF y DKIM están implementados correctamente |

DMARC: informes

Un elemento clave de DMARC es su sistema de retroalimentación, que informa a los propietarios del dominio sobre posibles intentos de abuso:

- Informes de resumen (rua): resúmenes diarios en formato XML, con información sobre el volumen de correos, el origen y los resultados de las verificaciones.

- Informes forenses (ruf): informes individuales sobre fallos concretos en la autenticación, que pueden incluir partes del encabezado o contenido del mensaje sospechoso.

Dado que estos informes pueden contener datos sensibles (como direcciones de correo, información del remitente o detalles técnicos), es importante tener en cuenta las normativas de protección de datos al configurarlos.

Los servidores de correo receptores no están obligados a aplicar las políticas de DMARC. Si no recibes informes sobre fallos en SPF o DKIM, esto no garantiza necesariamente que todo funcione correctamente.

El contenido de la entrada DMARC

Un registro DMARC se publica como un registro TXT dentro del DNS del dominio. Está formado por varios parámetros que, en conjunto, definen cómo deben tratarse los correos electrónicos entrantes.

Campos DMARC y su significado

| Campo / Etiqueta | Significado | Valores típicos / Opciones |

|---|---|---|

| v | Versión del registro DMARC | DMARC1 (versión actual)

|

| p | Política del dominio principal | none = solo monitorizar, quarantine = enviar correos sospechosos a spam/cuarentena del servidor, reject = rechazar correos sospechosos

|

| sp | Política para subdominios | none, quarantine, reject

|

| pct | Porcentaje de correos sujetos a DMARC | 100 (valor estándar). Se puede reducir, por ejemplo a 50, para una implantación gradual

|

| rua | Dirección(es) para informes agregados | Ejemplo: rua=mailto:dmarc-reports@tudominio.es

|

| ruf | Dirección(es) para informes forenses | Ejemplo: ruf=mailto:dmarc-forensic@tudominio.es

|

| fo | Cuándo generar informes de fallos | fo=0 = solo si fallan SPF y DKIM (estándar); fo=1 = si falla al menos una verificación; fo=d = fallos detallados de DKIM; fo=s = fallos detallados de SPF

|

| rf | Formato de los informes forenses | afrf (estándar, formato de informes de fallos de autentificación), iodef

|

| ri | Intervalo de envío de informes (en segundos) | 86400 (24 horas, valor estándar)

|

| adkim | Alineación para DKIM | r = relajado (se aceptan subdominios), s = estricto (coincidencia exacta requerida)

|

| aspf | Alineación para SPF | r = relajado, s = estricto

|

Ejemplo de un registro DMARC

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@example.com; ruf=mailto:dmarc-forensic@example.com; pct=100; adkim=s; aspf=s"- Protección de datos y seguridad profesional

- Cifrado de correo electrónico con SSL/TLS

- Máxima protección antivirus gracias a cortafuegos y filtros antispam

- Copias de seguridad diarias, protección diaria

Crear un registro DMARC

Antes de crear un registro DMARC, tu dominio debe contar con registros SPF y DKIM correctamente configurados. Solo con esta base puesta en marcha, DMARC puede funcionar de forma efectiva.

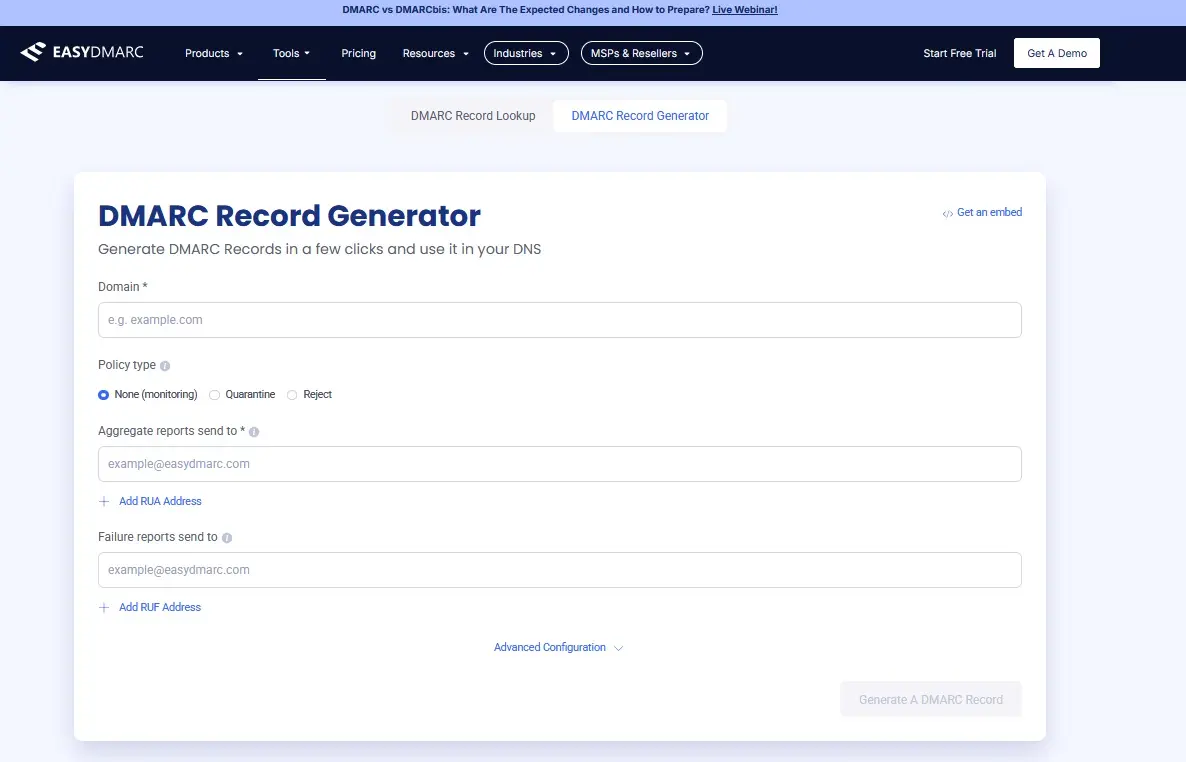

Paso 1: generar un registro DMARC

Puedes utilizar una herramienta en línea como el generador de registros DMARC Record Generator de EasyDMARC. Solo tienes que introducir tu dominio y seleccionar las opciones que quieras aplicar (política, direcciones para los informes, nivel de alineación, etc.).

Paso 2: crear un registro TXT en el DNS

Después, inicia sesión en tu proveedor de dominios y accede a la configuración DNS y crea un nuevo registro TXT con estos valores para añadir DMARC a tu dominio.

- Subdominio:

_dmarc.tudominio.es - Tipo:

TXT - Valor: el registro DMARC que generaste en el paso anterior

Ejemplo:

_dmarc.tudominio.es. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@tudominio.es"Paso 3: implementar la política gradualmente

- Comienza con

p=none

- Solo monitorea: los correos se entregan con normalidad.

- Revisa los informes DMARC para comprobar si todos los servidores legítimos pasan las verificaciones.

- Cambia a

p=quarantine

- Los correos sospechosos se envían a spam o a la cuarentena del servidor.

- Reduce notablemente el riesgo de abuso del dominio.

- Finaliza con

p=reject

- Los correos no autenticados se bloquean y no se entregan.

- Es la etapa recomendada cuando SPF y DKIM están correctamente configurados.

Es aconsejable mantener la política ennone durante un tiempo y analizar los informes antes de aumentar el nivel de protección.

Paso 4: configurar la dirección de reportes

Crea una dirección específica, como dmarc-reports@tudominio.es, y utilízala únicamente para recibir los informes DMARC, evitando saturar los buzones habituales. También puedes crear una dirección aparte para informes forenses, por ejemplo dmarc-forensic@tudominio.es. Ten en cuenta lo siguiente:

- Separar los reportes: usa estas direcciones solo para recibir informes DMARC, ya que suelen incluir archivos XML voluminosos.

- Autorización en el DNS: los servidores externos solo envían informes si tu registro DMARC especifica direcciones válidas en

ruayruf. Si no, los informes no llegarán. - Protección de datos: los informes pueden incluir información sensible (direcciones IP, correos, datos técnicos). Comprueba que su tratamiento cumple con tus políticas internas de privacidad y, si procede, con el DSGVO.

Paso 5: supervisar los resultados

Utiliza herramientas especializadas para analizar los informes DMARC y detectar posibles abusos a tiempo. Servicios como Google Postmaster Tools o Microsoft SNDS (Smart Network Data Services) muestran si tu dominio está siendo utilizado de forma indebida y te ayudan a ajustar tu política DMARC según sea necesario.

Paso 6: verificar el registro DMARC

Dependiendo del proveedor de DNS, la publicación del registro DMARC puede tardar desde unos minutos hasta varias horas. Para comprobar que se ha configurado correctamente, puedes usar alguna de las muchas herramientas de comprobación de DMARC disponibles en Internet, como la herramienta DMARC Record Lookup de EasyDMARC.