Firewall protección

Todo el mundo conoce el término firewall o cortafuegos. Sin embargo, pocos somos capaces de explicar qué es y cómo funciona exactamente, aunque casi todos sabemos que se trata de un método de protección contra virus y otros programas maliciosos de Internet. Sobre todo, los usuarios particulares no suelen ser conscientes de que hasta el mejor cortafuegos puede resultar inútil si no se configura de acuerdo con el comportamiento del usuario o si, mucho peor, no está activado. Encuentra toda la información que necesitas para sacar el máximo provecho a tu cortafuegos.

¿Qué es un firewall?

En castellano, firewall se traduce como cortafuegos. Por lo tanto, queda muy claro de qué se trata: de proteger contra los daños del exterior. Si lo aplicamos a la informática, significa que el equipo está protegido contra los peligros que acechan desde Internet u otras redes. Esas amenazas suelen ser, por ejemplo, software malicioso, también conocido como malware. Se trata de virus o programas espía (spyware) que pueden infectar o introducirse en tu ordenador para recopilar datos sensibles, modificarlos o alterar ciertas funciones del sistema, llegando incluso a paralizar por completo el sistema operativo. Un firewall puede evitar que esto ocurra.

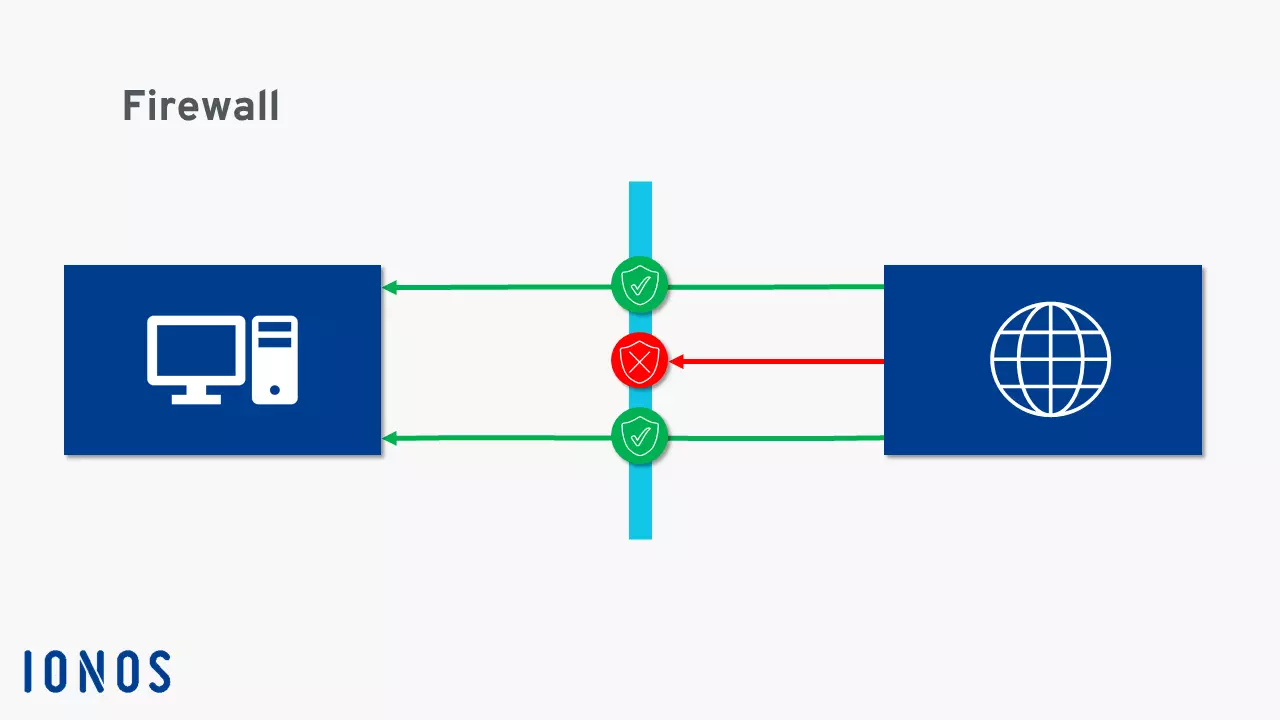

El firewall es, por definición, una especie de organismo de inspección conectado entre Internet u otra red y el equipo local. Verifica los derechos de acceso de los programas y los equipos remotos en ambas direcciones. La configuración del firewall determina si los programas instalados en tu ordenador pueden acceder a Internet y a la inversa. El firewall también regula la comunicación entre el ordenador y otros equipos dentro de una red.

El usuario doméstico ¿necesita un cortafuegos?

Seguimos formulándonos esta pregunta porque, en un principio, los cortafuegos se instalaban exclusivamente en redes con requerimientos de seguridad muy elevados, como las de instituciones gubernamentales, bancos y grandes corporaciones. A día de hoy, este tipo de redes están protegidas por cortafuegos de hardware de alto rendimiento.

Los usuarios domésticos no necesitan un nivel de seguridad tan alto y, además, tampoco sería asequible para ellos. Sin embargo, la expansión de Internet ha hecho que aumente el número de ordenadores domésticos infectados por software malicioso y, por ello, se han desarrollado soluciones para ordenadores de mesa que ya vienen de serie en la mayoría de los sistemas operativos. Este firewall interno debería proteger tu PC, pues no faltan en la red virus y troyanos con los datos sensibles en el punto de mira.

Firewall: cómo funciona

Por definición, un firewall está ahí para proteger tu ordenador de cualquier ataque. Pero ¿cómo es esto en la práctica? ¿Cómo sabe el software qué programa es malicioso y cuál no? Y ¿cómo descubre que un malware recién programado está actuando?

En primer lugar, es importante saber que el firewall no reconoce si el acceso es hostil o inofensivo. Únicamente, supervisa los accesos de tu PC a una red y viceversa. El firewall decide entonces si uno de esos accesos entraña peligro en función de una serie de reglas preestablecidas.

La configuración del usuario es fundamental para la eficacia del cortafuegos. Puedes elegir entre las siguientes opciones:

- Derechos de acceso de direcciones IP desconocidas: los intentos de acceso por parte de otros equipos de la red se identifican mediante la dirección IP y, en principio, se bloquean por defecto. Si deseas realizar un intercambio de datos, puedes permitirlo de forma manual o añadir la dirección IP como excepción para que la próxima vez se permita el acceso sin consultarlo previamente.

- Consultar el acceso de programas en línea: al instalar programas que están disponibles en línea, también debería configurarse la confirmación manual. De este modo, podrás estar seguro de que instalas el archivo deseado y reconocer de inmediato si un sitio web que no es de tu confianza intenta infectar tu ordenador con software malicioso.

- Visibilidad en las redes: puedes configurar la visibilidad de tu equipo en redes concretas. Se recomienda ocultar el equipo en las redes públicas (como puntos de acceso WiFi en aeropuertos o cafeterías) para protegerlo frente a intentos de acceso no autorizados. Aunque la visibilidad no se puede equiparar con otorgar permiso de acceso, sí contribuye a que los infractores lo tengan más complicado cuando intenten acceder a tus datos.

- Bloqueo de contenido del sitio web activo: algunas tecnologías para la visualización de contenido dinámico en sitios web (vídeos o animaciones gráficas), como las aplicaciones Microsoft ActiveX o Adobe Flash, siempre se utilizan de forma indebida para propagar malware porque el contenido se ejecuta localmente en el ordenador del usuario. La ejecución de ese contenido se puede bloquear desde el principio.

Estos son solo algunos de los parámetros que puedes configurar en los ajustes de tu firewall. Por supuesto, además de bloquear sitios web, servicios y direcciones IP, también puedes clasificarlos como fiables y así permitir el acceso automático. Asimismo, para reconocer los límites de un cortafuegos y que este pueda repeler el malware de forma eficiente es necesario valorar adecuadamente los accesos de programas y otros ordenadores.

Por esta razón, es importante que no cuentes únicamente con el firewall, sino que, al mismo tiempo, utilices un programa antivirus que compare tanto los programas instalados como los contenidos de sitios web dinámicos con las definiciones de virus actuales y los bloquee o genere un aviso antes de su ejecución.

Muchos cortafuegos también trabajan con puertos. Para que un paquete de datos de Internet llegue a tu ordenador debe pasar ese filtro de entrada. Cada aplicación utiliza un puerto específico. Un firewall se puede configurar para que solo se puedan abrir los puertos necesarios. El firewall bloquea el resto de accesos y evita de este modo que las aplicaciones reciban paquetes de datos no deseados o sin planificar. Por lo general, este proceso es el responsable de que algunos programas no funcionen debido al cortafuegos. En este caso, no se debe desactivar el firewall, sino simplemente abrir el puerto necesario.

¿Qué tipos de cortafuegos existen?

Como hemos indicado previamente, existen dos tipos diferentes de cortafuegos: el cortafuegos personal (firewall interno o de escritorio) y el cortafuegos externo (cortafuegos hardware o de red).

El cortafuegos personal se instala directamente en el ordenador y suele formar parte del sistema operativo. Supervisa el tráfico de datos y evita accesos no autorizados desde y hacia los servicios de red de un PC. Puesto que gran parte del software malicioso accede gracias a fallos de seguridad en los servicios de red, la mayor parte de los intentos de ataques se pueden bloquear sin problemas. El inconveniente que presenta el firewall es que, realmente, informa de que existe malware en la arquitectura del sistema cuando este ya ha infectado el PC. Sin embargo, aunque sea necesario desinstalar de forma inmediata un servicio activado de forma clandestina, el firewall, al menos, puede evitar que dicho servicio siga propagando el malware libremente por la red.

El firewall externo se interpone entre la red doméstica y otra red (por ejemplo, Internet) y vigila todos los accesos externos. En este caso, no es el ordenador el que está conectado a Internet, sino el cortafuegos, que se conecta en red posteriormente con uno o varios ordenadores. Esto se corresponde con la estructura típica de una red LAN, en cuyo router está instalado el cortafuegos externo. Este analiza el tráfico entrante antes de que pueda llegar al equipo que lo solicita y así puede defenderlo de los ataques de malware antes de que tengan la oportunidad de dañar el equipo.

Si te impone la idea de adquirir un firewall externo, puedes beneficiarte de un nivel de seguridad similar dando un pequeño rodeo. Los servidores virtuales de IONOS, como todos los servidores de la infraestructura cloud de IONOS, están protegidos con un cortafuegos hardware de alto rendimiento.

¿Cómo se activa un firewall?

Si tu sistema operativo incluye un firewall de serie (como en Windows y en iOS), ya estará activado cuando inicies el ordenador por primera vez. Si tienes que desactivarlo, recibirás la información de sistema correspondiente. Después podrás activarlo tú mismo desde la configuración de seguridad de tu sistema operativo. Allí también encontrarás todas las opciones de configuración para adaptar el firewall a tus necesidades.