¿Usas contraseñas seguras? Aprende a comprobar la seguridad de tus contraseñas

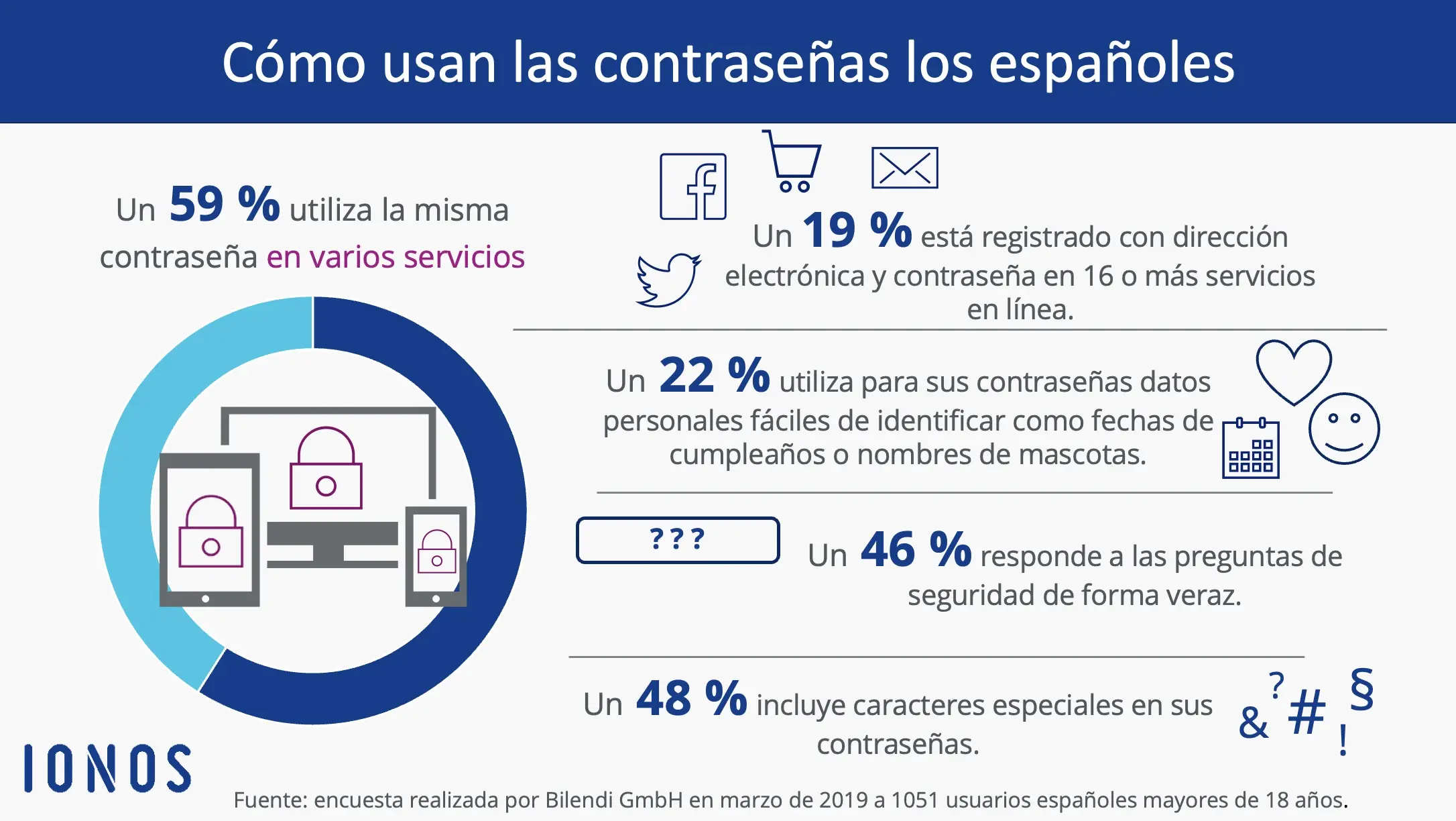

Las contraseñas son la clave de nuestras identidades digitales. Una contraseña fuerte es la primera línea de defensa contra los ciberdelincuentes. Sin embargo, las estadísticas muestran que muchos usuarios utilizan contraseñas inseguras o pasan por alto fallos de seguridad en sus hábitos digitales. Por ejemplo, una encuesta de Finetwork muestra que el 51,27% de los españoles cambia sus contraseñas de forma periódica, aunque el 42,27% las anota en papel o documentos digitales, prácticas que pueden poner en riesgo la seguridad de las cuentas.

- Escaneos antivirus periódicos

- Copias de seguridad automáticas y restauraciones

¿Qué requisitos hay que tener en cuenta para garantizar la seguridad de las contraseñas?

Muchas personas todavía optan por contraseñas débiles o fáciles de adivinar. Para garantizar un alto nivel de seguridad, es importante considerar varios factores. La elección de una contraseña segura, junto con el uso de herramientas adecuadas de gestión de contraseñas, se consideran los pilares fundamentales para mantener la seguridad de tus contraseñas.

¿Cómo elegir una contraseña segura?

Aunque las contraseñas seguras por sí solas no garantizan una protección absoluta frente a los ataques de ciberdelincuentes, la creación de una contraseña segura sigue siendo esencial para proteger tus cuentas. Los usuarios pueden verificar si su contraseña es segura siguiendo varios criterios clave:

- Longitud: la longitud es un factor decisivo, ya que las contraseñas más largas son exponencialmente más difíciles de descifrar que las cortas. Una buena contraseña debería tener entre 12 y 16 caracteres como mínimo.

- Complejidad: una contraseña segura debe incluir letras mayúsculas y minúsculas, números y caracteres especiales como @, # o $. Esta diversidad dificulta que tanto humanos como herramientas automatizadas puedan descifrarla.

- Evitar patrones previsibles: es importante evitar patrones simples o palabras fácilmente reconocibles, ya que los ciberdelincuentes suelen probar contraseñas comunes utilizando listas con las opciones más habituales (son los llamados “ataques de diccionario”).

- Contraseñas únicas: no utilices la misma contraseña para diferentes servicios o plataformas. En su lugar, crea contraseñas únicas para cada cuenta en línea.

- Actualización regular: en servicios críticos, es recomendable actualizar las contraseñas de forma periódica. Esto reduce el riesgo de que una contraseña sea explotada debido a brechas de seguridad producidas en el pasado.

Elige un gestor de contraseñas adecuado

Los gestores de contraseñas son herramientas prácticas que permiten crear y almacenar contraseñas complejas de manera segura. Al elegir el gestor de contraseñas más adecuado, es importante asegurarte de que ofrezca cifrado de extremo a extremo y funciones como alertas en caso de contraseñas comprometidas o análisis de seguridad. Además, la disponibilidad de actualizaciones regulares es un indicador de confianza en la herramienta.

Filtraciones importantes de contraseñas en los últimos años

Cada día confiamos una gran cantidad de datos sensibles a empresas y tecnologías, donde las contraseñas suelen ser la única medida de protección. Sin embargo, numerosos escándalos de filtración de datos en los últimos años demuestran que esta protección no siempre se toma en serio. Los ciberdelincuentes han logrado acceder a credenciales utilizando métodos como malware, phishing o ataques de fuerza bruta para obtener datos confidenciales de los usuarios. Este es un resumen de algunos de los incidentes más graves:

- LinkedIn (2012, 2016): en 2012, LinkedIn fue hackeado y se filtraron más de 6,5 millones de contraseñas encriptadas. En 2016, aparecieron en la dark web o web oscura otros 117 millones de datos de inicio de sesión procedentes de ese ataque.

- Yahoo (2013, 2014): una de las mayores violaciones de seguridad registradas afectó a Yahoo. Entre 2013 y 2014, se comprometieron tres mil millones de cuentas, incluidas contraseñas, nombres de usuario y preguntas de seguridad.

- Adobe (2013): en un ataque, se robaron más de 150 millones de cuentas de usuarios de Adobe. El incidente fue especialmente grave porque muchas contraseñas estaban mal cifradas.

- Facebook (2019): Facebook reveló que millones de contraseñas de usuarios se almacenaron en texto plano en servidores internos. Aunque los datos no se filtraron externamente, el caso evidenció la importancia de seguir buenas prácticas de seguridad también a nivel empresarial.

- Collection #1-#5 (2019): en enero de 2019, se publicaron más de dos mil millones de correos electrónicos y contraseñas procedentes de diversas filtraciones, tanto conocidas como desconocidas, en una filtración masiva de datos.

- Twitter (2022): un fallo de seguridad comprometió los datos personales de más de 5,4 millones de cuentas, incluyendo números de teléfono y direcciones de correo electrónico.

- RockYou (2024): RockYou2024 fue una filtración masiva, considerada una de las mayores colecciones de contraseñas publicadas, con más de 9,9 mil millones de contraseñas recopiladas de diversas fuentes.

Estos incidentes destacan la importancia de la ciberseguridad y la necesidad de tomar medidas para proteger nuestras cuentas. Sin embargo, aún queda margen de mejora, ya que una parte significativa de la población sigue utilizando contraseñas débiles o repetidas en múltiples servicios.

Para sus ataques, los ciberdelincuentes no suelen utilizar sus propios ordenadores, sino los dispositivos de usuarios desprevenidos. Estos dispositivos han sido previamente infectados con un software malicioso que permite a los atacantes controlar el sistema de forma remota. A los ordenadores infectados, que se agrupan en grandes redes para llevar a cabo posibles ataques, se les conoce comúnmente como bots o zombis. En España, ya se han desarrollado varias iniciativas para combatir estas redes maliciosas. Una de las principales estrategias es fomentar el uso de herramientas de limpieza y concienciar sobre la importancia de la ciberseguridad.

¿Cómo saber si una contraseña es segura?

Revisar la seguridad de tus contraseñas es un paso crucial para proteger tus cuentas digitales frente a accesos no autorizados o tras una filtración de datos. Existen diversas herramientas y métodos para verificar si tus contraseñas han sido comprometidas, si cumplen con los estándares actuales de seguridad o si son demasiado débiles.

Servicios en línea para detectar filtraciones de datos

- Have I Been Pwned (HIBP): una de las plataformas más conocidas y de confianza es Have I Been Pwned. Aquí puedes comprobar si tu dirección de correo electrónico o contraseña ha sido comprometida en una filtración conocida. Al introducir tu correo electrónico, recibirás una lista de sitios afectados donde tus datos podrían haber sido expuestos. Además, la página permite verificar contraseñas directamente, utilizando tecnologías de hash para garantizar la anonimidad.

- Comprobador de seguridad de Google: Google ofrece una función integrada en el navegador Chrome para verificar contraseñas. Este sistema te alerta si alguna de tus contraseñas guardadas forma parte de una filtración de datos. También, a través de tu cuenta de Google, puedes realizar una revisión completa de seguridad, que identifica contraseñas débiles o reutilizadas.

- Funciones de seguridad en gestores de contraseñas: muchos gestores de contraseñas modernos incluyen herramientas para analizar la seguridad de tus contraseñas guardadas. Estas herramientas escanean tus claves en busca de debilidades, uso duplicado o incidentes de seguridad conocidos, ofreciéndote un resumen claro de las contraseñas que necesitas actualizar.

Comprobar la fortaleza de las contraseñas

Además de comprobar si tus contraseñas han sido comprometidas en alguna filtración, es esencial evaluar su fortaleza. Existen numerosas herramientas que analizan la longitud, la complejidad y la entropía (aleatoriedad) de una contraseña. También simulan cuánto tiempo llevaría descifrarla mediante un ataque de fuerza bruta. Por ejemplo, una contraseña como “123456” puede descifrarse en menos de un segundo, mientras que una como “X$4g8JwQ!a_%j” podría resistir durante muchos años.

Revisión manual y monitoreo

Si sabes que una plataforma específica ha sufrido una filtración de datos, verifica si tienes una cuenta en ella. Si es así, cambia tus contraseñas de inmediato, especialmente si las has reutilizado en otros servicios. También es útil mantenerse informado sobre ciberseguridad a través de fuentes como noticias especializadas, el portal de la Oficina de Seguridad del Internauta (OSI) o comunidades locales de expertos en redes sociales, donde se suelen reportar brechas de seguridad y alertas relevantes.

Además, algunas herramientas, como Have I Been Pwned (HIBP), ofrecen alertas por correo electrónico que te notifican si tu dirección de correo electrónico aparece en una nueva filtración. Estas notificaciones te permiten tomar medidas preventivas rápidamente para proteger tus cuentas.