MAC spoofing: qué es y cuándo se utiliza

Cada dispositivo conectado con una red posee un número identificativo único al que se denomina dirección MAC por las siglas de Media Acces Control (control de acceso al soporte o medio físico). Asignada por el fabricante, a esta dirección también se la denomina “Burned in Address” (“dirección grabada”), porque es como si estuviera “grabada a fuego” en el hardware del dispositivo, de tal forma que modificarla es imposible. Lo que sí es posible, en cambio, es enmascararla en el lado del software. Esto es lo que se llama MAC spoofing, que aparece detallado a continuación partiendo de su propia nomenclatura:

- Direcciones MAC: estas direcciones hardware o direcciones físicas inequívocas identifican a controladores de interfaces de red (NIC) tales como tarjetas LAN o adaptadores WLAN con el objetivo de encontrar a los terminales en las redes locales. Cada dirección MAC tiene una longitud de 48 bits, es decir, 6 bytes, y sigue el siguiente esquema: 00:81:41:fe:ad:7e. Los primeros 24 bits identifican al fabricante según la codificación fijada por el Institute of Electrical and Electronics Engineers (IEEE). Los 24 bits siguientes corresponden al número de dispositivo asignado por el fabricante.

- Spoofing: en la terminología de redes, el término spoofing (suplantar) designa a diversos métodos de manipulación de los sistemas de direcciones fundamentales en las redes de ordenadores. Los cibercriminales utilizan este tipo de ataque para ocultar su identidad o imitar otra diferente. Además de la dirección MAC, otros objetivos atractivos para este tipo de ataques son el protocolo de Internet (IP spoofing), el sistema de nombres de dominio (DNS spoofing) y la resolución de direcciones con el Address Resolution Protocol o ARP (ARP spoofing). Aunque se usa mucho para resolver problemas técnicos, a menudo es la motivación menos legítima de infiltrarse en sistemas ajenos la que tiene más peso en el uso del spoofing.

Por qué enmascarar la propia dirección MAC

En teoría, cualquier dispositivo de red puede ser identificado con su dirección MAC, pero este nivel de transparencia en Internet no satisface a todos los usuarios. Así, proteger la esfera privada en redes inalámbricas públicas, por ejemplo, podría ser un motivo para ocultar la dirección MAC. Completamente opuestas a este uso inocuo del MAC spoofing se encuentran otras motivaciones como evitar limitaciones de acceso, esquivar mecanismos de seguridad o imitar la identidad de otro dispositivo de red.

Anonimizar la dirección MAC

Algunos internautas prefieren ocultar la identidad de su dispositivo tras una dirección MAC falsa para proteger su privacidad. Y es que en las redes inalámbricas públicas, las direcciones MAC se envían generalmente sin encriptar, de tal forma que cada participante de la red puede conocer al resto de terminales conectados a ella, leer sus direcciones hardware y utilizarlas para actividades ilegales. Los hackers, por ejemplo, utilizan la posibilidad de navegar por Internet de forma anónima. Para ello, imitan la dirección MAC de otro dispositivo conectado para utilizar sus permisos y, de esta forma, cargar cualquier responsabilidad legal derivada de sus actividades en otro usuario.

Suplantación de la identidad

Con el objetivo de proteger los sistemas informáticos de riesgos internos y externos, los administradores implementan a menudo mecanismos de seguridad que limitan el acceso a la red LAN a un número de dispositivos autorizados. A nivel de red, los elementos de conexión como los conmutadores Ethernet permiten filtrar mediante port security el tráfico de datos en la red en la capa 2 del modelo OSI. Las redes de mayor tamaño se subdividen en segmentos más pequeños por medio de conmutadores (switches). Si un segmento ha de establecer contacto con otro, el elemento de conexión intermedio comprueba la dirección MAC del dispositivo emisor y lo equipara con la lista blanca (whitelist) creada por el administrador. Si el conmutador desconoce la dirección, bloquea el puerto correspondiente (port security) e impide el intento de comunicación. La accesibilidad a las redes WLAN también se puede limitar a dispositivos de red conocidos con un filtro de direcciones MAC. Sin embargo, los cibercriminales, gracias al MAC spoofing, aún disponen de maneras de esquivar estas medidas de prevención. De hecho, las listas blancas de direcciones MAC solo proporcionan una seguridad reducida. Para ocultar la dirección hardware de un ordenador tras la de un participante autorizado de la red solo es necesaria una configuración manual en los ajustes de red del sistema operativo correspondiente. Tanto Linux como Mac OS X y Microsoft Windows permiten a los usuarios establecer conexiones LAN con una dirección MAC aleatoria, aunque las direcciones hardware de las tarjetas de WLAN no se pueden manipular así como así con Windows.

Condiciones de uso de licencias

Las aplicaciones de software, a veces, se limitan a un determinado número de dispositivos y solo se pueden ejecutar en sistemas cuya dirección MAC ya figura en el contrato de licencia. Si uno de estos dispositivos ha de ser sustituido por errores en el hardware, el uso del software al completo se suele resentir, incluso ser imposible. Algunos usuarios evitan esta restricción reescribiendo la dirección MAC, de tal forma que se corresponda con la que consta en el contrato de licencia. Sin embargo, no se recomienda seguir este procedimiento, porque el fabricante podría interpretar este tipo de spoofing de la dirección MAC como una falsificación de las prestaciones e iniciar acciones legales. Por ello, en su lugar, convendría contactar con el fabricante del programa y consultar la posibilidad de llevar a cabo una sustitución de hardware. Siempre que se lleven a cabo acciones de MAC spoofing para obtener acceso a aplicaciones de software o servicios online de pago mediante la imitación de un dispositivo autorizado se está atentando contra el derecho.

MAC spoofing con Windows

Para enmascarar una dirección MAC se tiene que acceder a los ajustes de las conexiones de red en el Panel de Control de Windows y definir un número de identificación nuevo. De esta forma, el sistema operativo envía paquetes de datos a la red local con la dirección MAC definida por el usuario.

En el siguiente manual mostramos paso a paso cómo enmascarar una dirección MAC en Windows 7. Aunque en otras versiones el procedimiento sigue el mismo esquema, puede variar en los detalles. No olvides reiniciar después de cualquier cambio, puesto que es la única manera de saber si los ajustes se realizaron correctamente.

Averiguar la dirección MAC actual

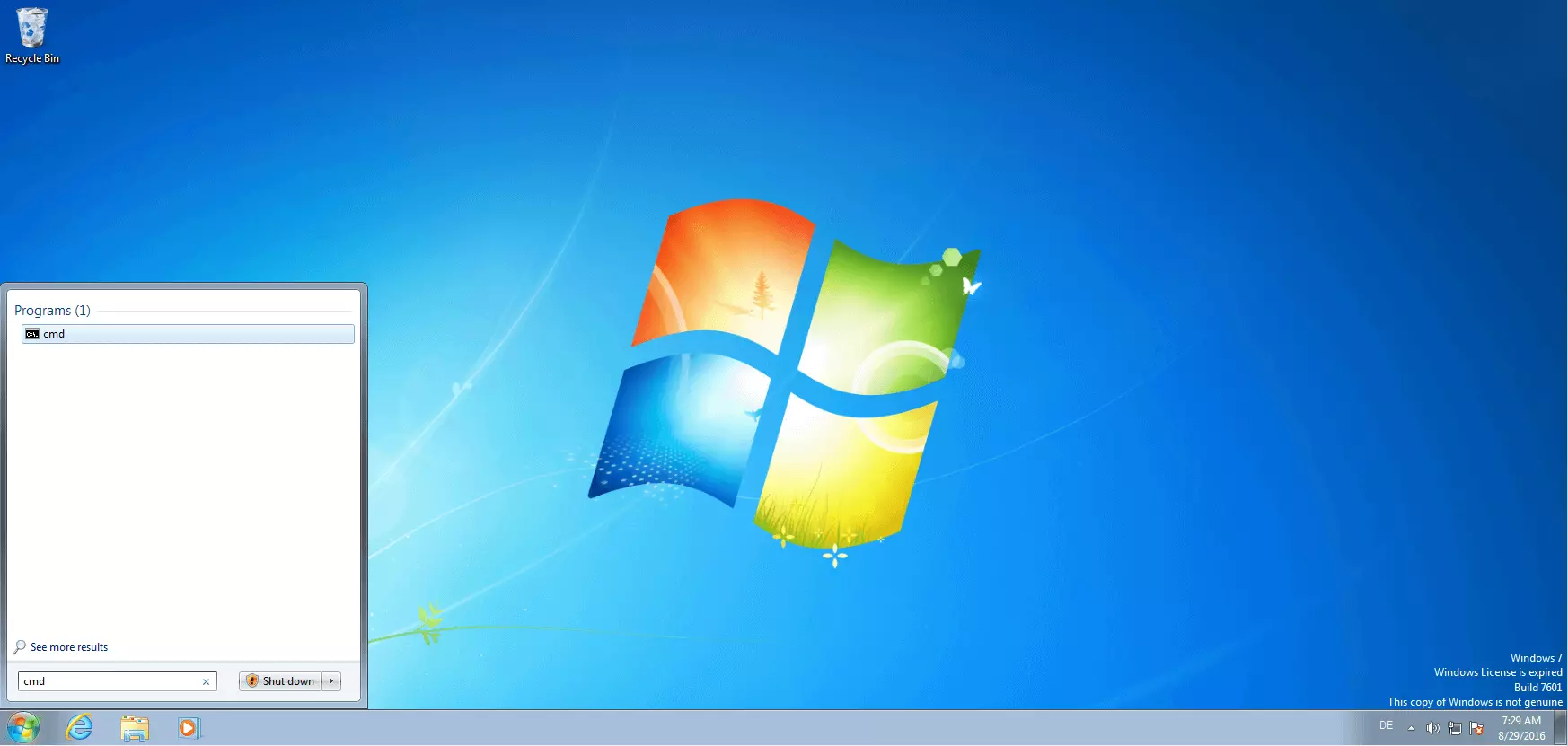

Antes de modificar la dirección MAC de la tarjeta de red conviene conocer la dirección asignada por el fabricante y tenerla a mano. Para ello, abre el menú de Windows haciendo clic en el botón de Inicio y, en el campo de búsqueda, introduce el comando cmd para abrir la consola de Windows (cmd.exe).

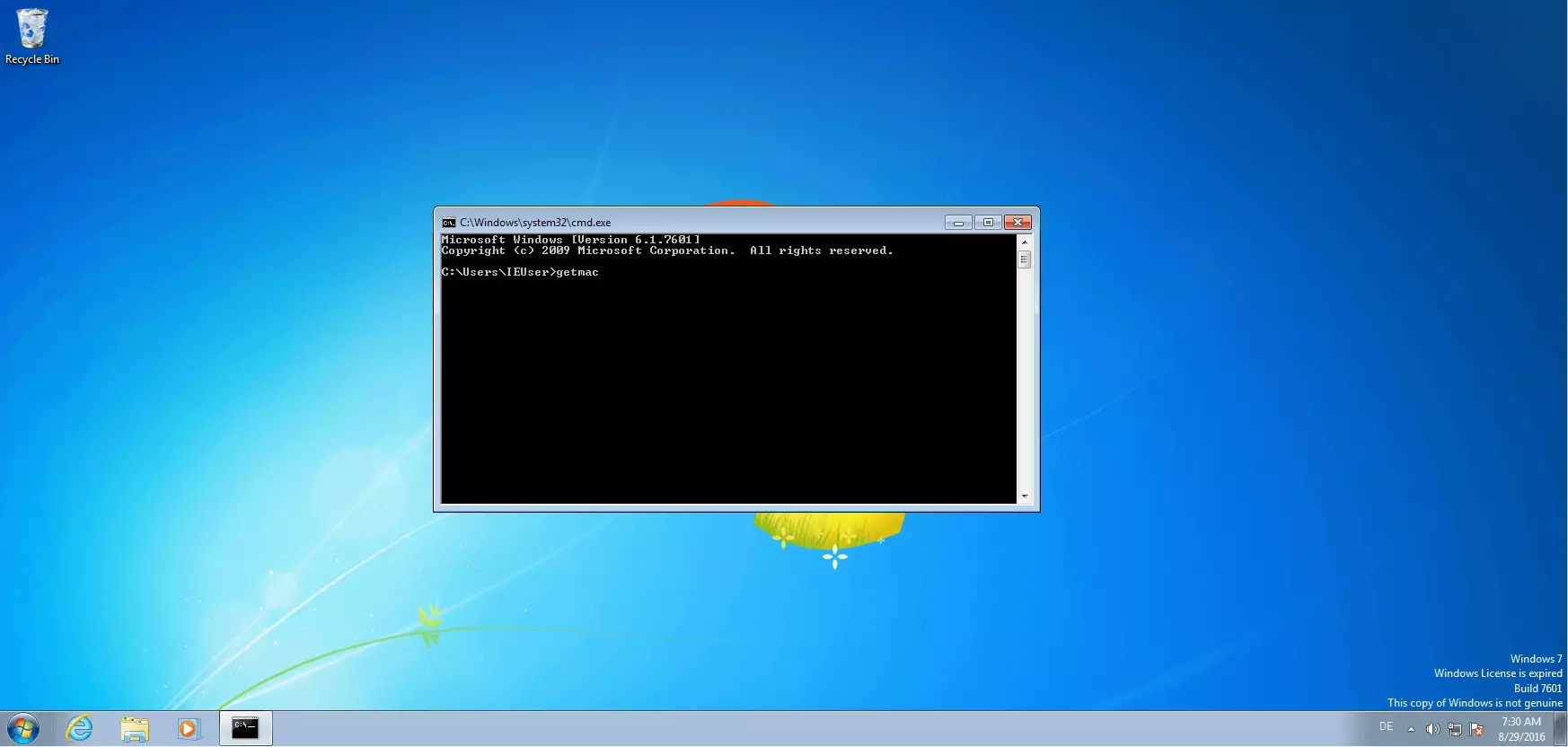

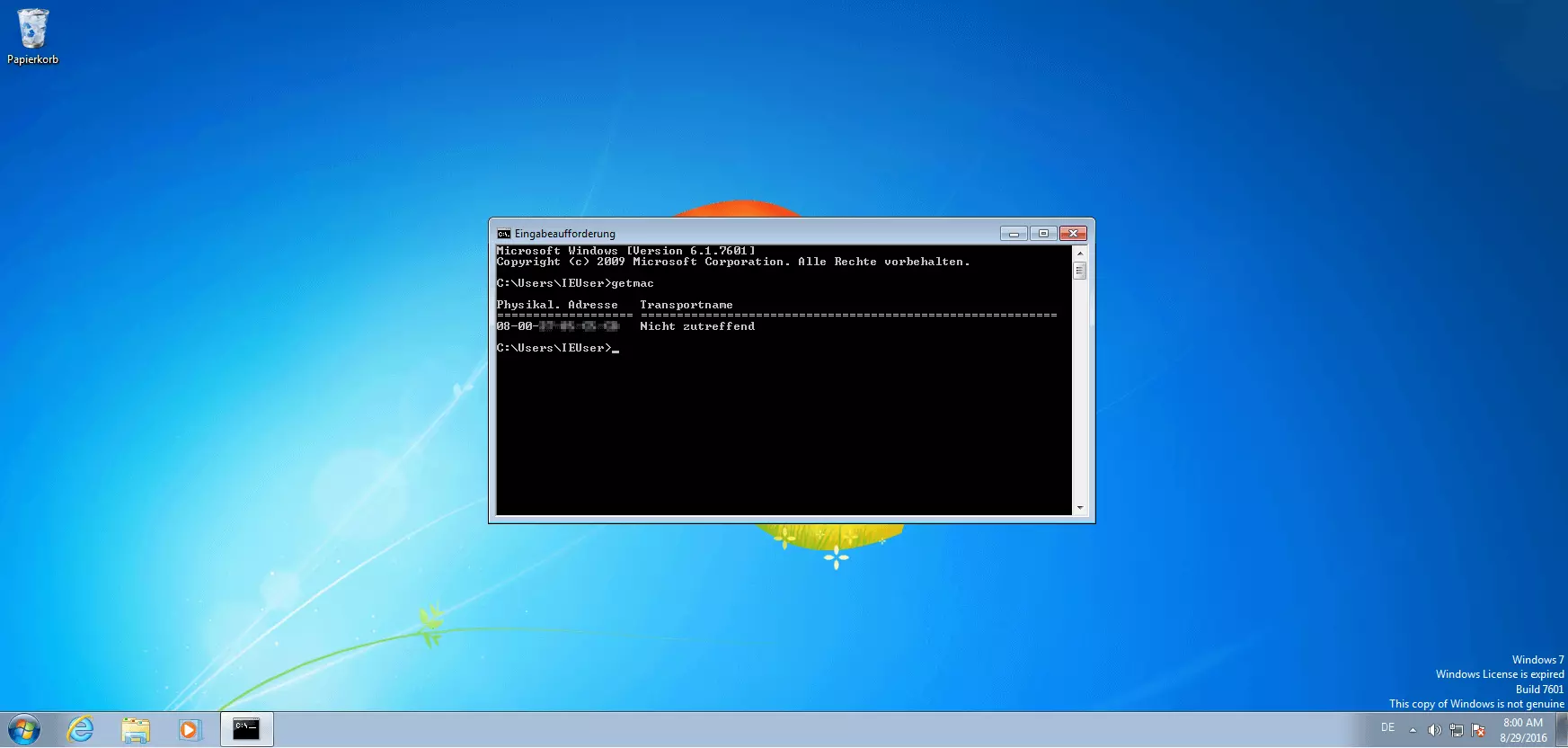

El programa se inicia o bien haciendo doble clic sobre el nombre o confirmando el comando cmd con la tecla “Enter”. A continuación se abre la ventana negra de la consola de Windows, en donde las instrucciones se escriben en forma de comandos. La dirección MAC de la tarjeta de red se solicita con el comando getmac y se confirma la instrucción con la tecla “Enter”.

Cómo cambiar la dirección MAC en los ajustes de las conexiones de red

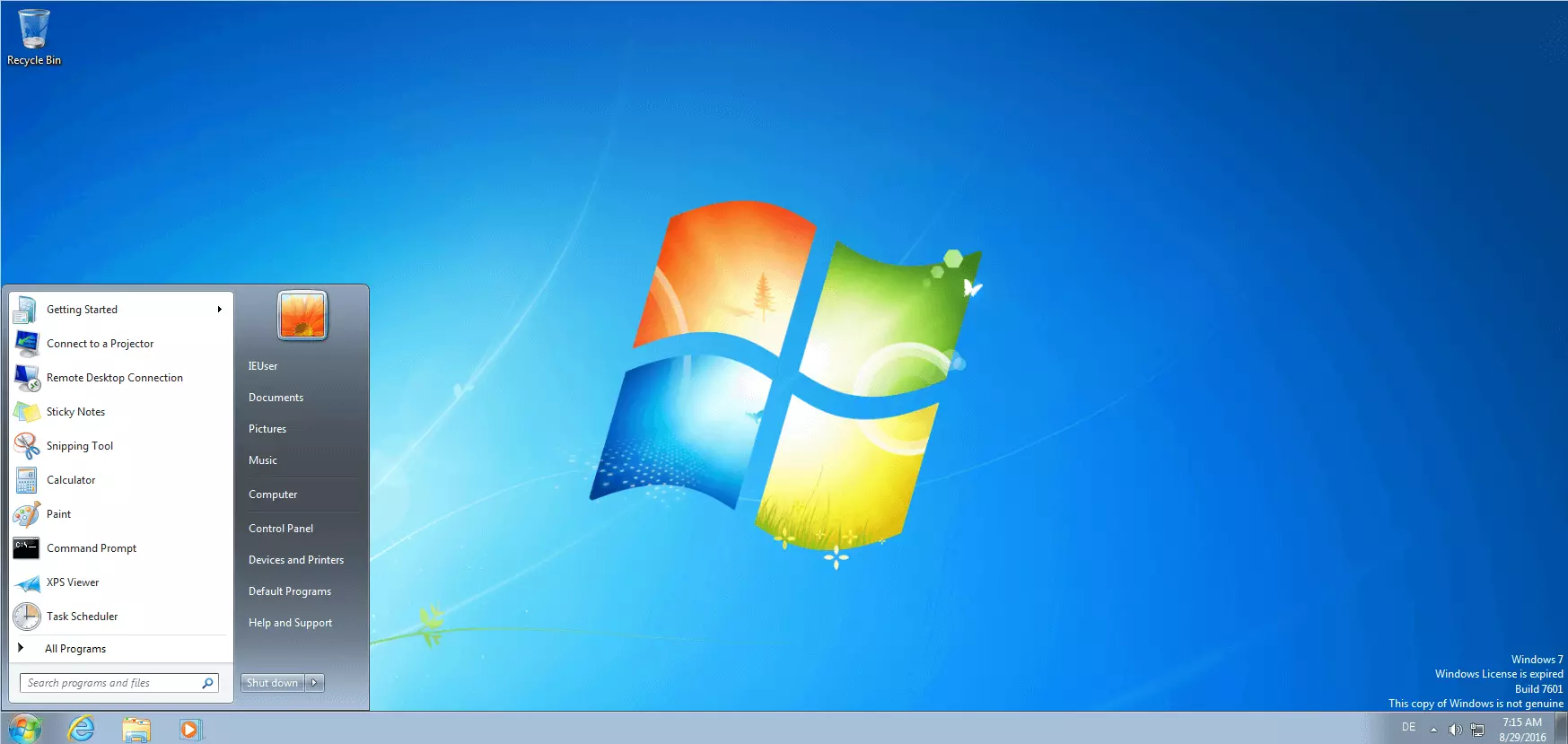

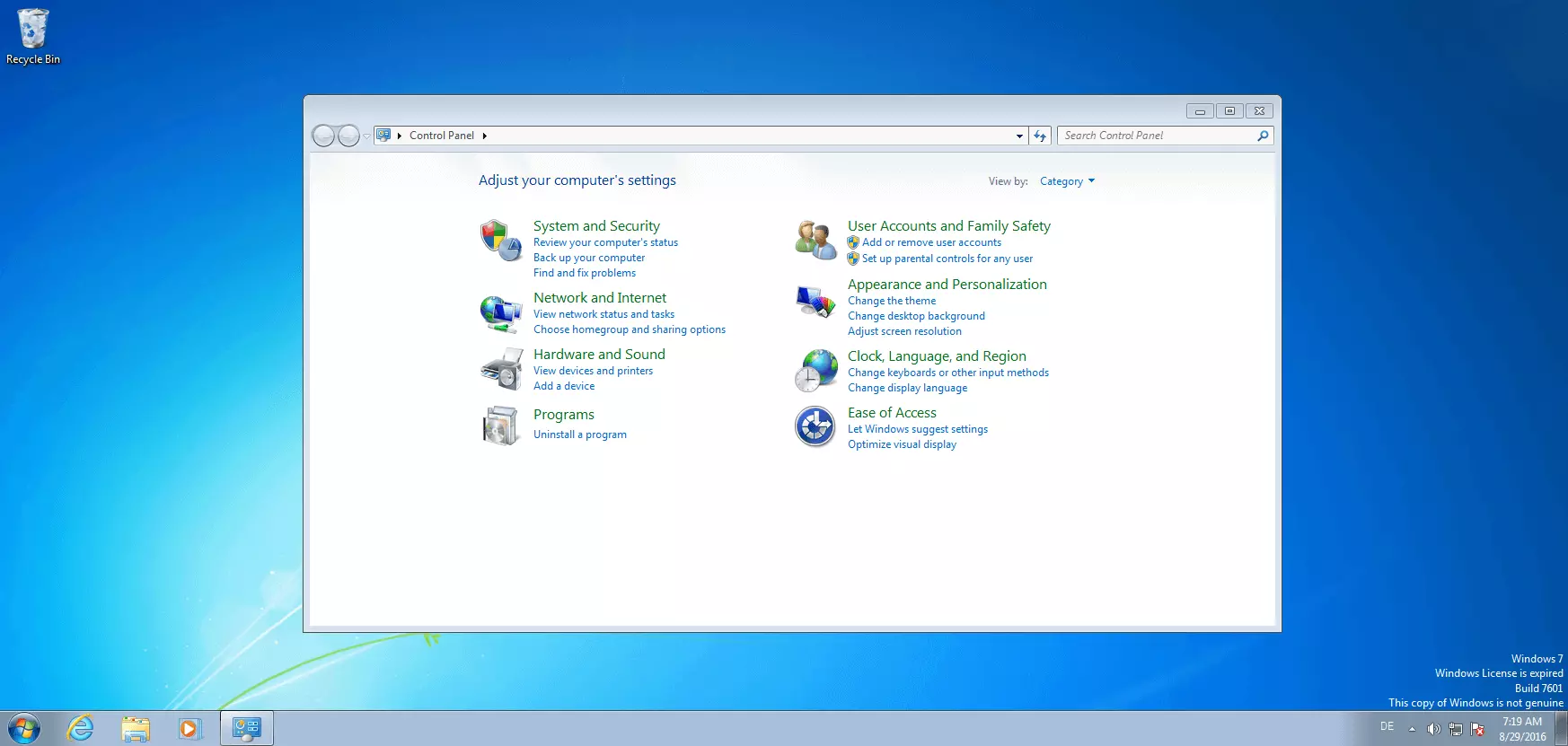

La dirección MAC se cambia en los ajustes de las conexiones de red en el Panel de Control (Control Panel), al que accedemos a través del menú de Windows en el botón de Inicio.

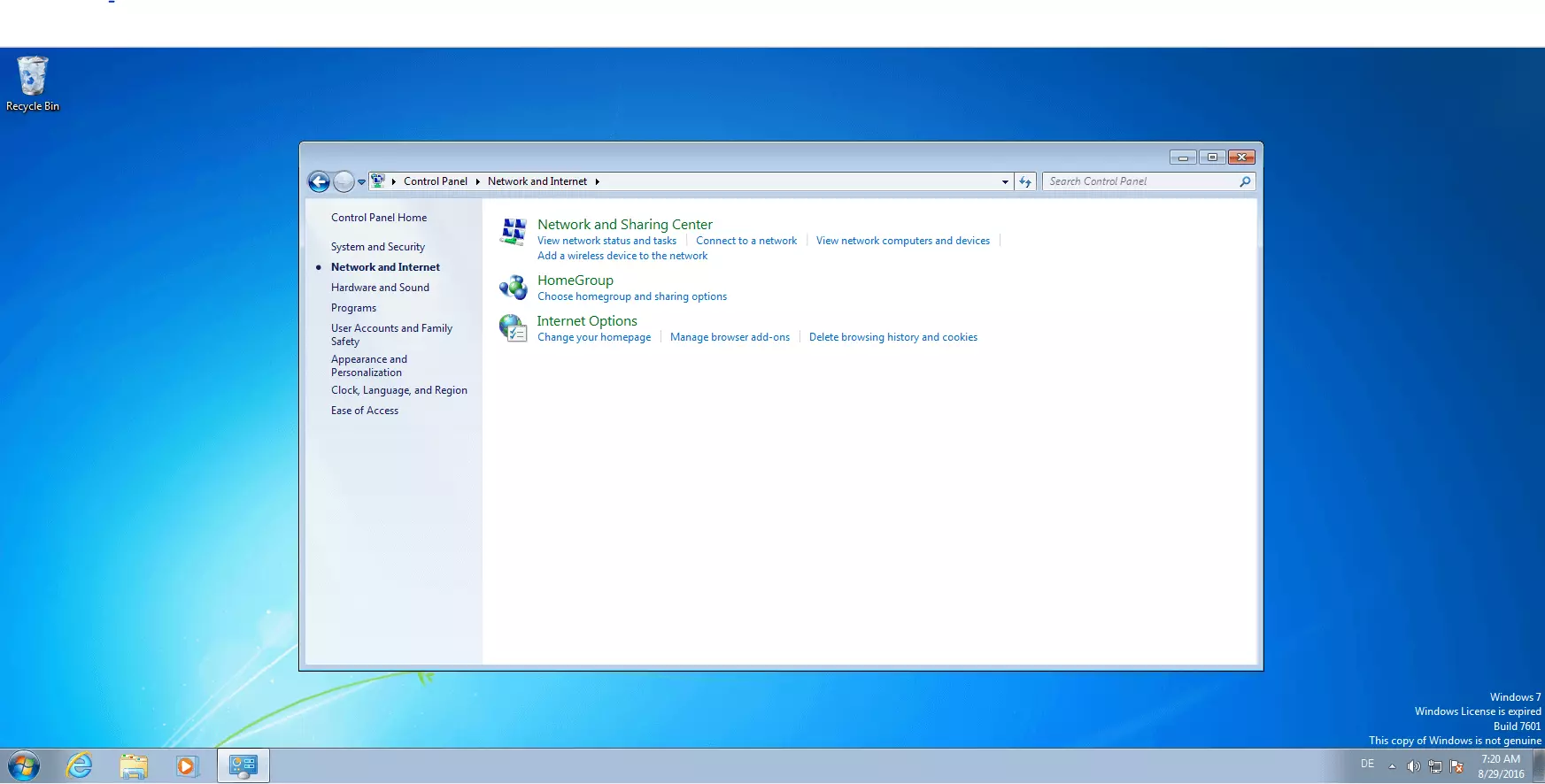

Haciendo clic en “Redes e Internet” se abre un submenú con tres opciones, de las cuales has de seleccionar la primera, “Centro de redes y recursos compartidos” (Network and sharing center) para que el sistema muestre información fundamental sobre tu red.

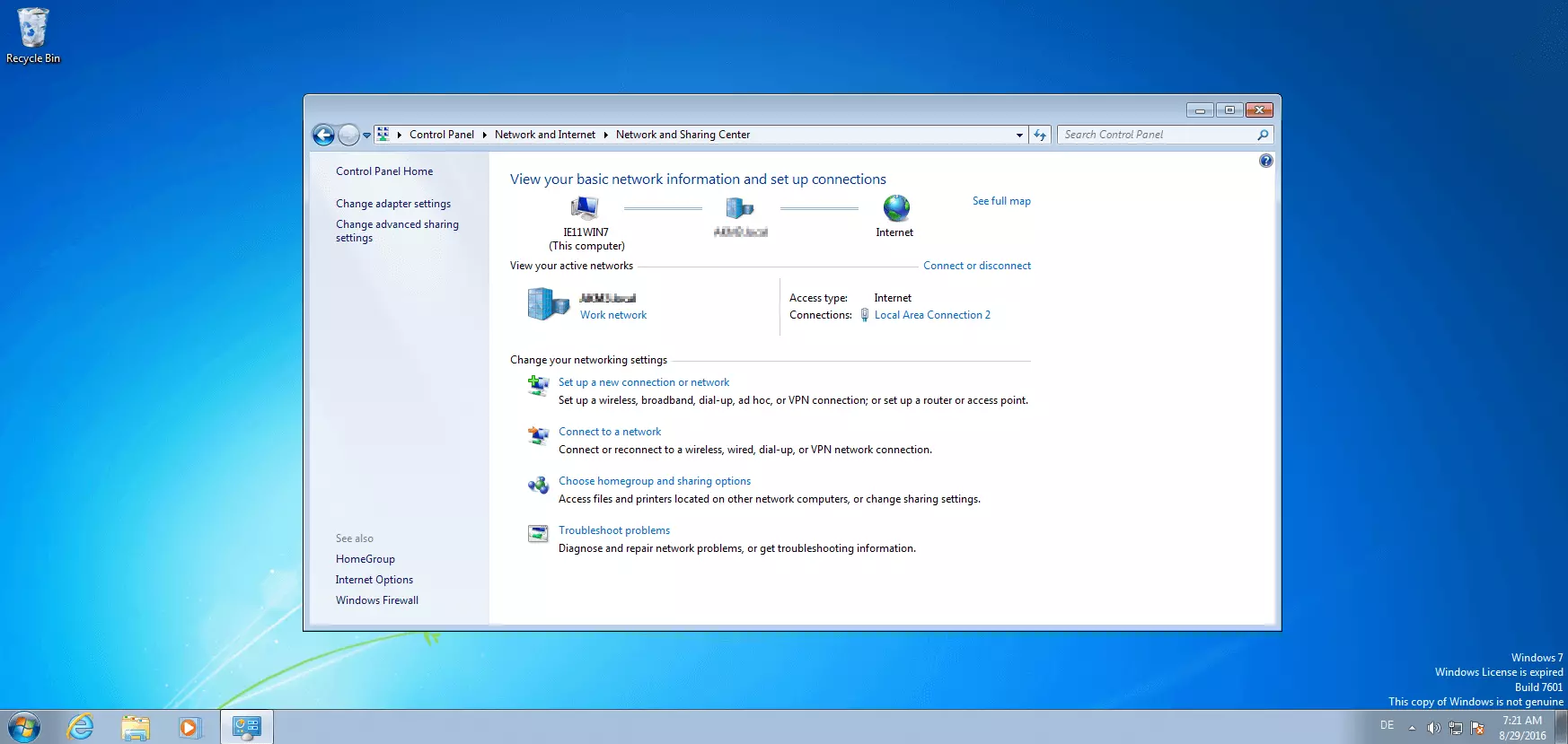

En la ventana se muestra ahora una visión general de todas las conexiones de red de tu ordenador. Haz clic en el punto “Cambiar configuración del adaptador” (Change adapter settings) en la barra lateral izquierda para poder realizar ajustes en la tarjeta de red (o adaptador).

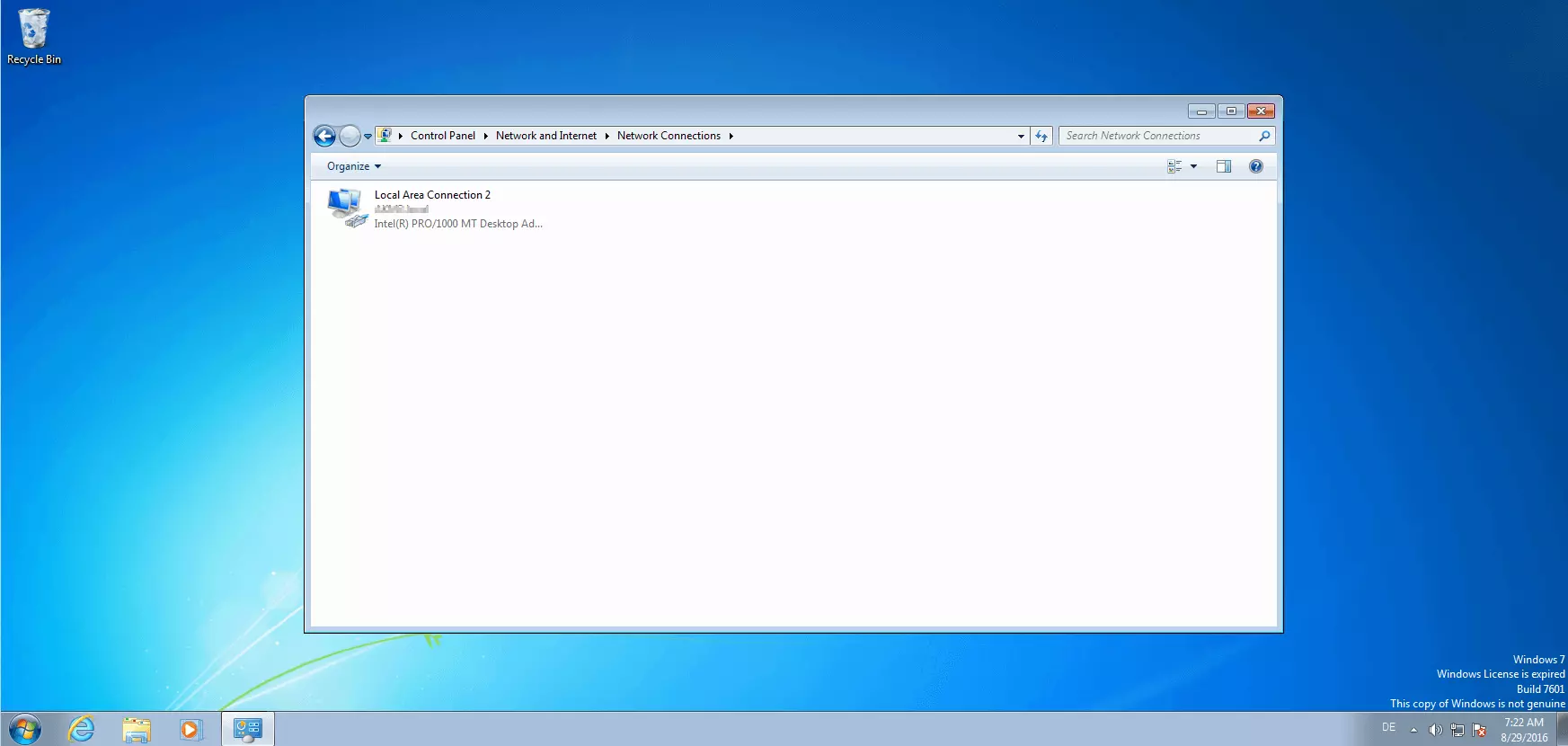

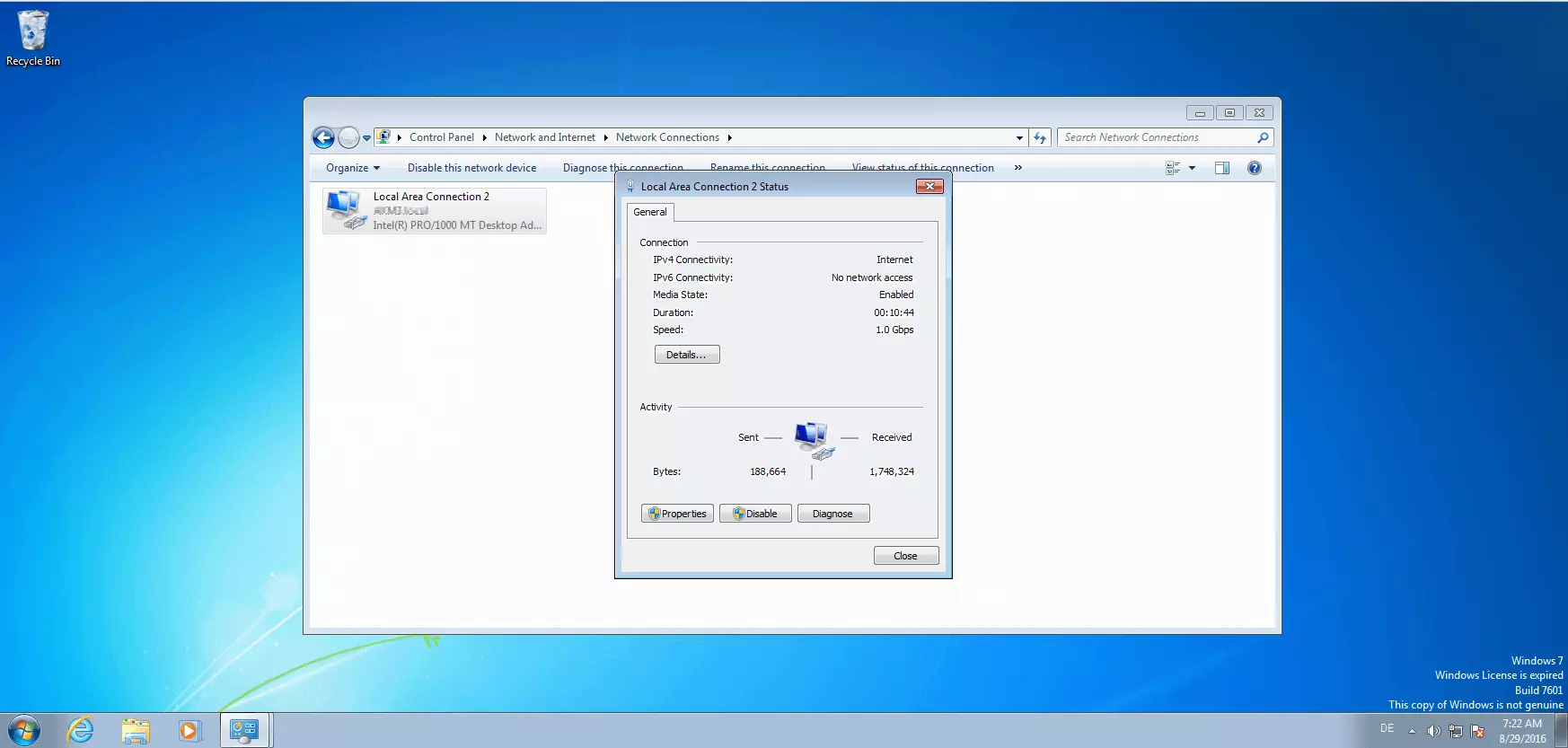

A continuación, selecciona la tarjeta de red que te gustaría configurar. En nuestro ejemplo, la conexión de LAN “Local Area Connection 2” se establece con la tarjeta de red “Intel(R) PRO/1000 MT Desktop Adapter”. Haciendo doble clic en esta conexión se abre una ventana con información sobre su estado.

Haz clic en “Propiedades” (Properties). El icono del escudo protector indica que es necesario disponer de derechos de administrador para poder realizar ajustes en el adaptador. Si estás trabajando con una cuenta de usuario diferente, el sistema preguntará por la contraseña del administrador.

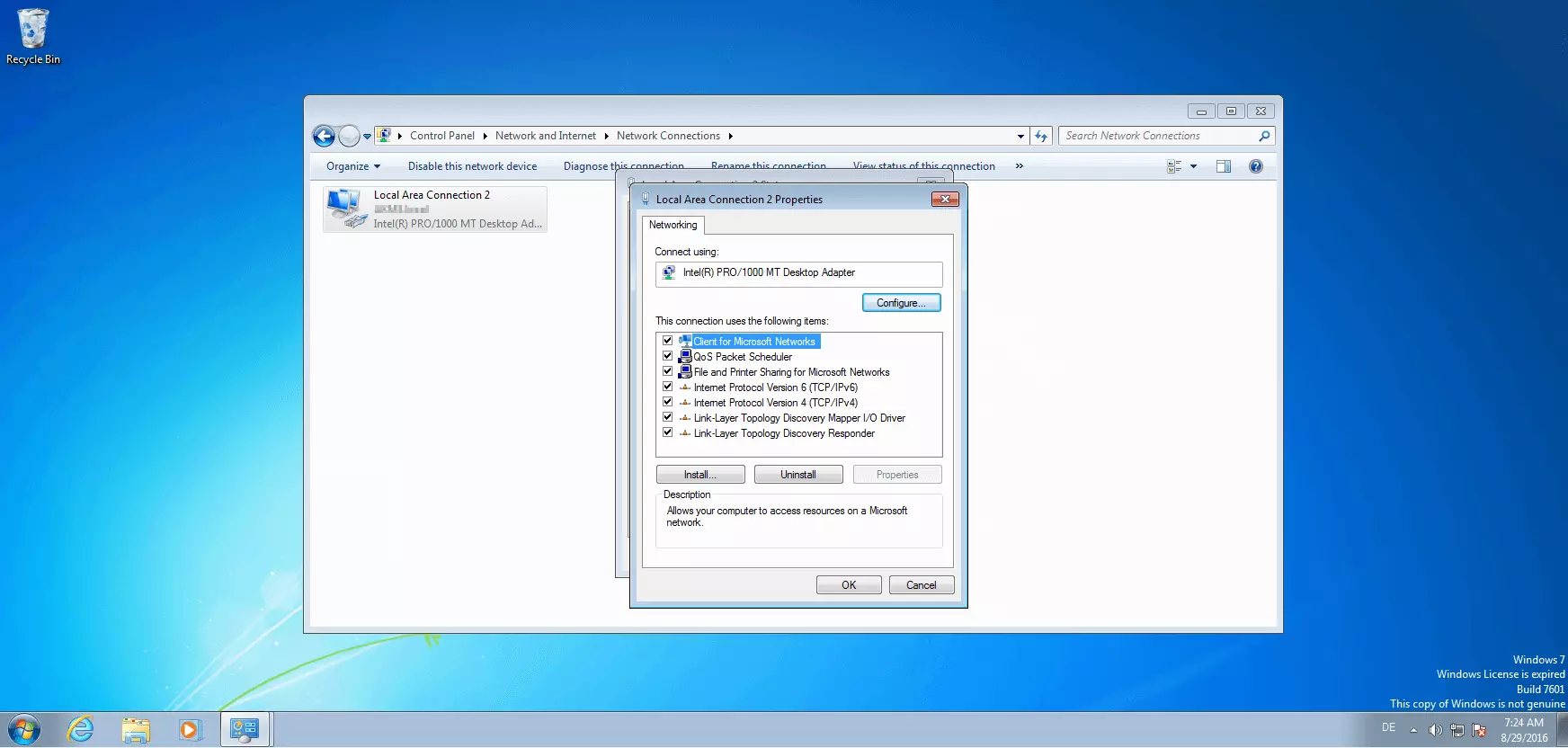

Si dispones de los derechos requeridos, se abre otra ventana en donde se muestran todas las tarjetas de red, así como los clientes, los protocolos y los controladores de la conexión. Hacemos clic en “Configurar” (Configure), abriéndose el menú de ajustes de la tarjeta de red.

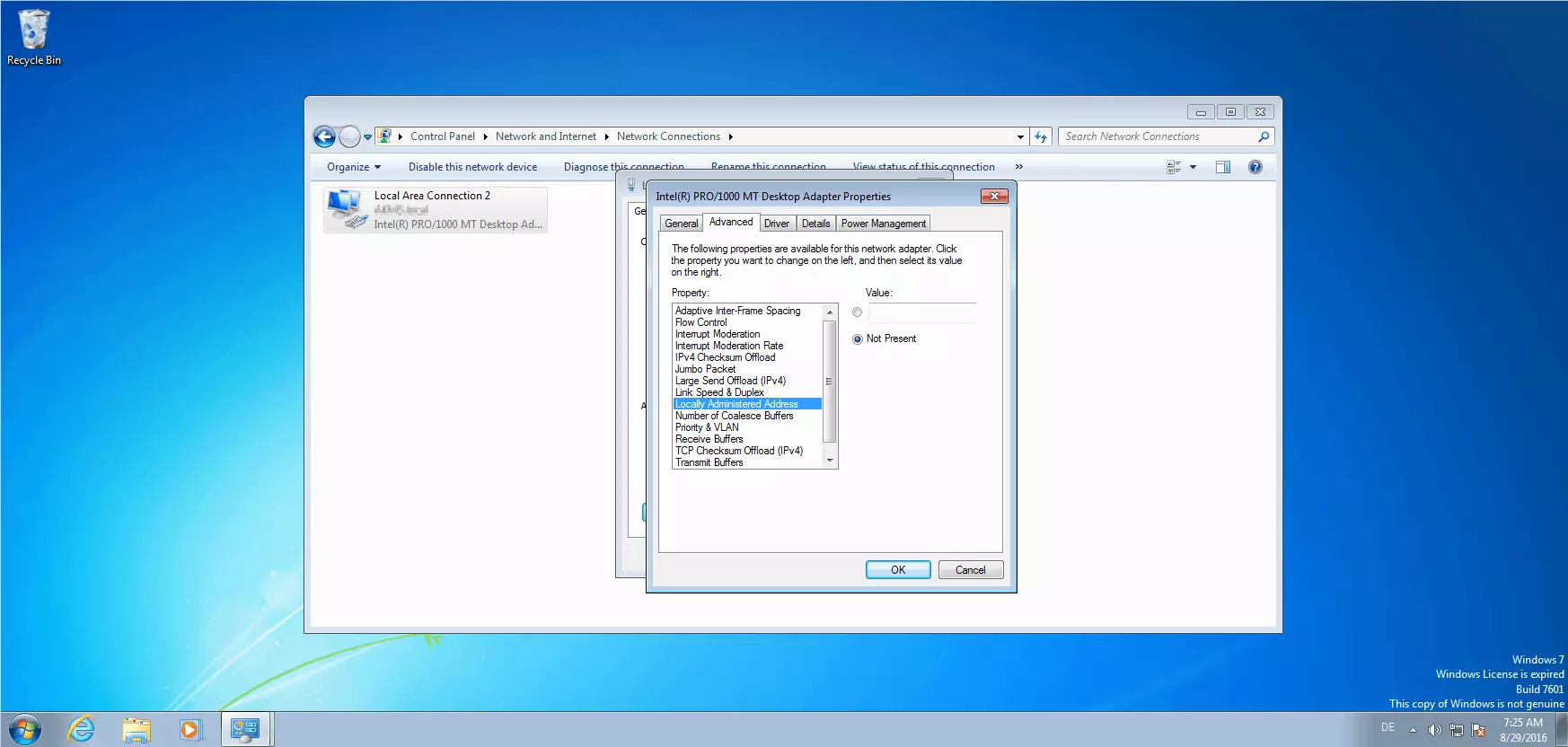

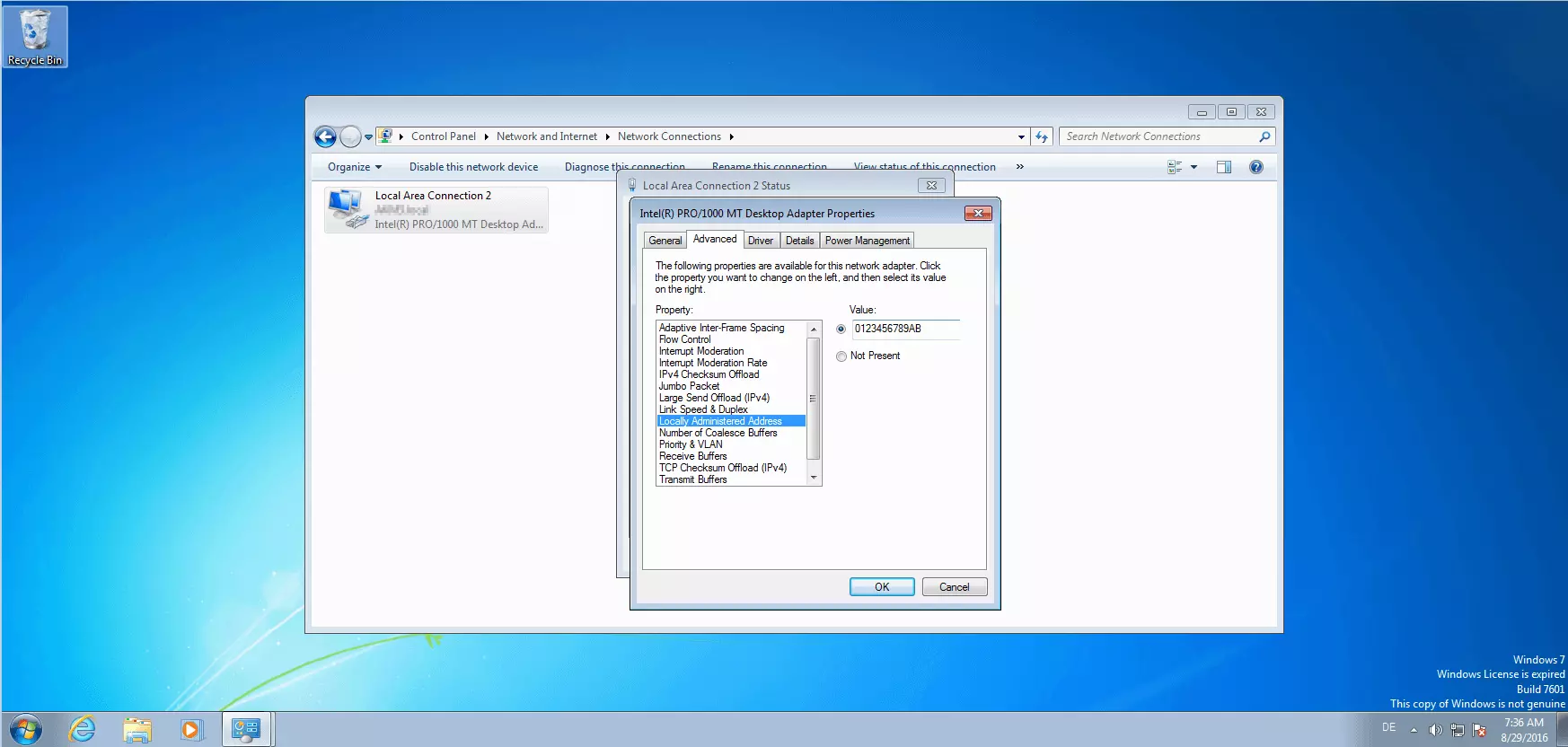

Esta dirección administrada localmente es una dirección MAC que se asigna en el lado del software, se conecta con una tarjeta de red y sustituye, así, a la dirección adjudicada por el fabricante, también conocida como Universally Administered Address (UAA) o dirección administrada universalmente. Para definir una LAA, marcamos el punto “Valor” (Value) a la derecha e introducimos una secuencia de 12 cifras hexadecimales.

Tan pronto como confirmes tus ajustes, la tarjeta de red interrumpe la conexión con la LAN y establece una conexión nueva utilizando la dirección LAA que has proporcionado.

Cómo cambiar la dirección MAC en el Registro de Windows

De forma alternativa, los usuarios de Windows también tienen la opción de cambiar la dirección MAC en el Registro, aunque se recomienda solo a aquellos usuarios con más experiencia.

Abre el Registro de Windows introduciendo la orden regedit en la barra de búsqueda del menú de Inicio e inicia el Editor del Registro. Navega por la clave del registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\{4D36E972-E325-11CE-BFC1-08002BE10318}

Aquí encontrarás una lista de subcarpetas numeradas (0000, 0001, 0002, etc.), en la cual has de buscar aquella cuyo campo DriverDesc contenga el nombre de tu tarjeta de red. Si en esta carpeta se encuentra el campo NetworkAddress, puedes modificarlo haciendo clic con el botón derecho del ratón y seleccionando la función “Cambiar”. Ahora puedes introducir la dirección MAC nueva. Si no lo encontraras, puedes crear uno nuevo haciendo clic en “Nuevo” y “Valor de cadena” (String Value) con el botón derecho del ratón.

Programas de MAC spoofing

En lugar de cambiar la dirección MAC manualmente en los ajustes de red o en el Registro de Windows, aquellos usuarios que lo prefieran también tienen a su disposición soluciones gratuitas de software como Technitium MAC Address Changer o Windows 7 MAC Address Changer.

- El Technitium MAC Address Changer permite gestionar todas las tarjetas de red en una interfaz de usuario muy cómoda. Disponible para Windows 7, 8 y 10 en las versiones de 32 o de 64 bits, esta herramienta freeware ofrece una visión global de todas las conexiones, proporciona la dirección MAC actual del hardware utilizado y contiene una función para poder cambiarla sin perder la original, porque la herramienta guarda tanto la identificación original como la modificada. Si no se tienen ideas, un generador integrado propone secuencias generadas por el principio del azar. Cuando el usuario lleva a cabo alguna configuración en la interfaz, el programa se encarga de escribir el valor correspondiente en el Registro, evitando así tener que hacerlo manualmente y poner en peligro la estabilidad del sistema con una entrada errónea. Si se desea, es posible restaurar el sistema a una configuración anterior con “Restore Original”.

- El Win7 MAC Address Changer funciona también en las versiones 8 y Vista, a pesar de lo que pueda parecer por el nombre y, también freeware, proporciona un abanico de funciones parecido al del programa anterior. Para enmascarar la MAC son necesarios cuatro pasos: se selecciona la tarjeta de red y el sistema operativo, se elige la dirección MAC y se confirma la operación. Esta herramienta también propone posibles direcciones MAC, en este caso con el botón “Randomize”. Haciendo clic en “Reset to default” se restaura la configuración estándar del sistema.

Tal y como ocurre con el MAC spoofing manual, estos programas tampoco permiten cambiar la dirección física. El sistema operativo simula, sencillamente, que la Locally Administered Address es ahora la Universally Administered Address.