Acceso Shell (SSH) con PuTTY

Utilice la función «Imprimir» al final de la página para crear un PDF.

Información válida para: packs de hosting Linux con acceso shell (SSH) y servidores dedicados gestionados

Aquí te explicamos cómo conectarte al espacio web con PuTTY.

PuTTY es un programa gratuito para los sistemas operativos Windows que permite conexiones encriptadas SSH a la línea de comandos (shell) de un servidor remoto. Esto permite ejecutar comandos directamente en el servidor remoto.

Requisito

Has configurado una contraseña para tu usuario SSH o para el usuario principal de FTP (el usuario principal de FTP es también tu usuario SSH).

Nota

Si adquirió su plan de Web Hosting antes del 10 de septiembre de 2024, tenga en cuenta lo siguiente: El acceso SSH con el usuario SFTP principal es posible en estas tarifas. Los usuarios SFTP adicionales no tienen acceso SSH.

- Descarga PuTTY en tu ordenador y ejecuta putty.exe.

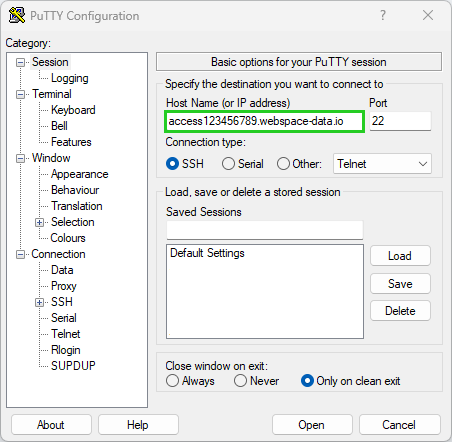

- Para Host name (or IP address), introduce el nombre de host que aparece en el área IONOS. Este se crea automáticamente cuando configuras tu pack y tienes la siguiente estructura: home.xxxxxxxxx.1and1-data.host o accessxxxxxxxxx.webspace-data.io.

- Asegúrate de que para el Connection Type: esté seleccionada la opción SSH y dejes el puerto en 22.

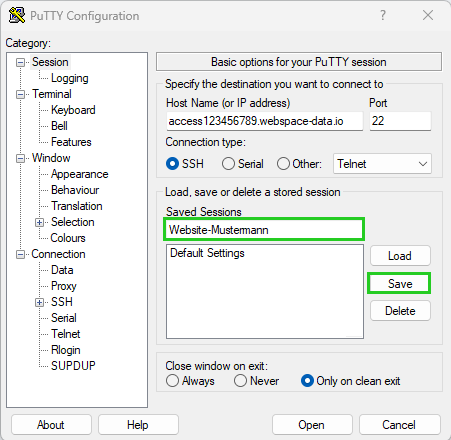

- Guarda la configuración introduciendo un nombre de tu elección en Saved Sessions, p. ej. Website-Mustermann y, a continuación, haz clic en Save. De esta manera, no tienes que introducir estos datos cada vez.

- A continuación, selecciona la conexión que acabas de guardar y haz clic en Open para iniciar la sesión.

La primera vez que te conectes, se mostrará la huella digital (fingerprint) del servidor de hosting. Por razones de seguridad, compárala con las huellas digitales aquí enlistadas.

Estas son las huellas digitales SSH del servidor actual. Pueden ser mostradas de manera diferente dependiendo de la configuración de tu programa SSH. Aquí puedes ver las representaciones más comunes:Actualizado: 1.7.2018

MD5:78:e7:07:a3:7d:80:e5:63:c7:87:48:f5:0b:c9:be:69 (ECDSA)

MD5:e5:f0:4b:35:d1:61:e4:c1:4d:6c:76:41:30:fb:53:ff (RSA)

MD5:0d:15:61:04:10:c2:d7:ce:af:55:68:0a:7c:9c:b8:d7 (ED25519)

SHA1:JA3LzdekCoz/YbJArJSgBAqGQhI (ECDSA)

SHA1:a/4yyIWalnyO1s691cSLcu3/ccc (RSA)

SHA1:vY5oDjtaCQDEvWOOLI6d4bQHK/U (ED25519)

SHA256:J4oM+B2g7zZWAI3DolXR1e4vdIMrGO301kEN14/slsQ (ECDSA)

SHA256:psLDE8kfhoS9GWrc/GTrdlPvyKPcWcGZv2JxOCvwF3w (RSA)

SHA256:1gx2w8Rtv3wCgi7Jh8myf/KVd72cRQbow03UP8P095Q (ED25519)A tener cuenta: En caso necesario, cambiaremos estas claves de host para tu seguridad en nuestros servidores. En este caso, tu programa SSH emitirá un mensaje de error y te notificará de este hecho. Si esto sucede, por favor compara la huella digital actualizada aquí en esta página y confírmala.

- La línea de comandos se abre ahora en una nueva ventana. Ahora puedes iniciar sesión. En login as, introduce tu nombre de usuario SSH y pulsa Intro. Aparece una segunda línea. Introduce tu contraseña y pulsa Intro.

Nota: Por razones de seguridad, la contraseña no se muestra, pero puedes corregir cualquier error tipográfico con la tecla de retroceso.

Ahora estás conectado a tu espacio web a través de SSH.

A través de la línea de comandos puedes, por ejemplo, editar archivos de configuración con el editor vi. Este artículo describe cómo crear y editar archivos con el editor vi vía SSH.